Coinhive, Fireball, Rig ek, etc. Loin d’être familiers de tous, ces noms sont ceux des trois malwares les plus utilisés par les pirates en janvier dernier d'après les chercheurs de Check Point. Le premier, Coinhive, est une bibliothèque Javascript lancée en 2017, qui permet d’implanter un fichier Javascript sur l’ordinateur d’un visiteur du site, qui ne se doute de rien, et qui va utiliser les ressources de calcul de la machine pour faire de l’extraction de la cryptomonnaie Monero. Ce procédé est également utilisé de plus en plus par les pirates qui y voient une source de revenus très lucrative.

Cependant le minage de cryptomonnaie demande beaucoup de ressources de la part des machines effectuant ce travail, et cela a un impact sur la performance de l’ordinateur. Et près d’un quart des entreprises interrogées par Check Point ont été affectées par Coinhive en janvier 2018. L’éditeur de logiciels de cyber-sécurité classe également deux autres malwares de cryptominage dans son Top 10 : JSEcoin (5e) et Cryptoloot (8e).

Le malware Fireball encore au top de la malveillance

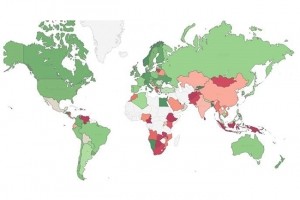

Autre constat du classement, le logiciel malveillant Fireball capable d’exécuter du code à distance sur les terminaux des victimes. Selon les chercheurs de Check Point, 21% des entreprises n’avaient toujours pas réussi à retirer ce logiciel des machines infectées. Découvert en mai 2017, ce malware s’était déjà répandu dans plus de 250 millions de PC dans le monde le mois suivant. « Le paysage actuel des menaces est défini par des cyber-attaques de type V (génération 5) à grande échelle et rapides » peut-on lire dans le rapport. Les chercheurs de Check Point préconisent ainsi pour les entreprises de se protéger en utilisant des technologies de cybersécurité de dernière génération.