Baptisé Hybrid Cloud Mesh, ce service tout récemment annoncé par IBM fournit un environnement de réseau virtualisé qui facilite la mise en place d’une connectivité sécurisée entre utilisateurs, applications et données distribuées à travers de multiples environnements edge, hybrides et multicloud. « L'une des raisons d'être de ce service cloud est sa capacité à unifier les silos opérationnels, en donnant aux équipes IT un contrôle granulaire du réseau et des interfaces faciles à utiliser », a déclaré IBM. « Cloud Mesh permet aux entreprises d'établir une connectivité simple, évolutive et sécurisée, centrée sur les applications », a écrit Murali Gandluru, vice-président d'IBM Software Networking and Edge, dans un blog sur l’offre Hybrid Cloud Mesh. « Le produit apporte aussi une prévisibilité en termes de latence, de bande passante et de coût. Il permet aux équipes CloudOps et DevOps de gérer et de mettre à l'échelle de manière transparente les applications réseau, y compris les applications cloud-natives fonctionnant sur Red Hat OpenShift », a déclaré Murali Gandluru.

« Hybrid Cloud Mesh fonctionne en déployant des passerelles dans les clouds - sur site, AWS ou les clouds d'autres fournisseurs, et les points de transit, si nécessaire - de façon à prendre en charge l'infrastructure, puis il construit des couches 3 à 7 maillées sécurisées pour fournir des applications », a expliqué IBM. « Le service met en œuvre deux types de passerelles : une passerelle edge, déployée à proximité des charges de travail pour le transfert, l'application de la sécurité, l'équilibrage de charge et la collecte de données télémétriques ; et/ou une passerelle de point de passage ou Waypoint Gateway, déployée aux points de présence près des échanges Internet et des sites de colocation pour l'optimisation du chemin, du coût et de la topologie », a déclaré Murali Gandluru. « Au niveau de l'application, les développeurs sont exposés à la couche 7, et les équipes de mise en réseau voient les activités des couches 3 et 4 », a indiqué IBM.

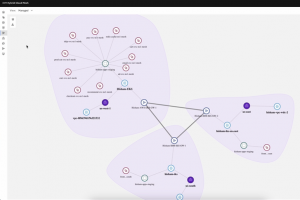

Découverte continue et pilotage du trafic DNS dans Mesh Manager

Le Mesh Manager du service fournit une gestion centralisée, des politiques et des capacités d'observation. « Il utilise également des fonctions de zero trust pour la sécurité, en ce sens que le maillage permet une communication automatisée basée uniquement sur l'intention de l'utilisateur », a aussi déclaré Murali Gandluru. « Toutes les passerelles sont signées, et la surface de la menace est prise en compte puisqu'elles ne peuvent être configurées que par le Mesh Manager », a ajouté Murali Gandluru. « Le Mesh Manager découvre et met à jour en permanence l'infrastructure de déploiement multicloud, faisant de la découverte des applications et des services déployés une expérience automatisée. Grâce à la découverte continue, Mesh Manager est au fait des derniers changements dans les actifs du cloud », a ajouté Murali Gandluru. Les capacités de pilotage du trafic DNS acquises par IBM auprès de NS1 font aussi partie de l'offre. Cette technologie apporte un support avancé de pilotage du trafic qui distribue intelligemment le trafic DNS sur le réseau. Les services DNS peuvent également prendre des décisions dynamiques quant à l'endroit où envoyer une requête internet, en fonction de la disponibilité, de la performance et de l'heure de la journée.

« IBM Hybrid Cloud Mesh semble offrir de nombreux avantages aux entreprises », a déclaré Steven Dickens, vice-président et chef de pratique chez Futurum Research. « Ce service améliore la visibilité et le contrôle en fournissant une plateforme unifiée pour gérer et sécuriser les applications sur plusieurs clouds, si bien que les entreprises peuvent identifier et résoudre rapidement les problèmes au sein de leur infrastructure multicloud », a-t-il ajouté. « Mesh favorise l'agilité en simplifiant le mouvement des applications entre clouds, ce qui permet aux entreprises de choisir l'option la plus appropriée et d'optimiser les coûts en conséquence », a encore déclaré Steven Dickens. « De plus, il renforce la sécurité en offrant un mécanisme centralisé pour appliquer les politiques de sécurité dans les différents clouds, protégeant ainsi les données et les applications contre les accès non autorisés », a-t-il aussi affirmé