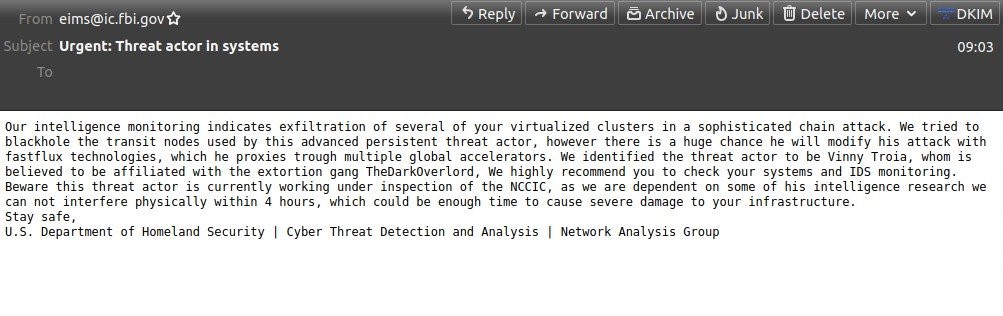

Les serveurs du FBI ont été victimes d’une cyberattaque ce 13 novembre. Un acteur malveillant a réussi à accéder aux serveurs, envoyant par la suite des milliers d’e-mails frauduleux à partir de l'adresse eims@is.fbi.gov. Ils avaient pour objet « acteur menaçant dans les systèmes » avant d'affirmer que « notre surveillance des renseignements indique l'exfiltration de plusieurs de vos clusters virtualisés dans une attaque en chaîne sophistiquée ». Le corps du message affirme ensuite que l'acteur de la menace évoqué est « Vinny Troia, lié à un groupe appelé TheDarkOverlord ». Notre confrère Bleeping Computer indique que « Bien que The Dark Overlord soit un véritable groupe de cybercriminels, Vinny Troia est le responsable de la recherche sur la sécurité au sein des sociétés de renseignement du dark web NightLion et Shadowbyte ». Cette soi-disant dénonciation semble être plutôt motivée par une volonté de discréditer Vinny Troia.

Ci-dessus, le mail diffusé massivement et envoyé à partir des serveurs du FBI. (Crédit : Spamhaus)

C’est l’organisation internationale non gouvernementale Spamhaus qui a alerté dans un premier temps de l’arnaque. Avec pour but de traquer les e-mails indésirables et les activités relatives aux spams, l’OING a annoncé samedi sur Twitter « Nous avons été informés de l'envoi, au cours des dernières heures, d'e-mails « effrayants » censés provenir du FBI/DHS. Bien que les e-mails soient effectivement envoyés depuis une infrastructure appartenant au FBI/DHS (le portail LEEP), nos recherches montrent que ces e-mails sont faux ». Poursuivant ses recherches, l’organisation a précisé que « ces faux e-mails d'avertissement sont apparemment envoyés à des adresses extraites de la base de données American Registry for Internet Numbers (ARIN). Ils causent beaucoup de perturbations car les en-têtes sont réels, ils proviennent vraiment de l'infrastructure du FBI. Il n'y a pas de nom ou d'informations de contact dans le .sig. Prenez garde ! ».

Une menace rapidement contenue

Par la suite, le FBI a repris la main sur ses serveurs et confirmé que ces e-mails n’étaient pas authentiques. « Le matériel concerné a été mis hors ligne rapidement après la découverte du problème. Nous continuons à encourager le public à se méfier des expéditeurs inconnus et vous invitons à signaler toute activité suspecte à ic3.gov ou cisa.gov » indique le bureau dans un communiqué. Mis à jour dès le lendemain de la découverte de la faille, le communiqué annonce être au courant « d'une mauvaise configuration logicielle qui a temporairement permis à un acteur de tirer parti du Law Enforcement Enterprise Portal (LEEP) pour envoyer de faux courriels ».

Pour note, le LEEP est l'infrastructure informatique du FBI utilisée pour communiquer avec les forces de l'ordre au niveau étatique et au niveau local. « Bien que le courriel illégitime provenait d'un serveur exploité par le FBI, ce serveur était dédié à l'envoi de notifications pour le LEEP et ne faisait pas partie du service de courriel d'entreprise du FBI. Aucun acteur n'a été en mesure d'accéder à des données ou des informations nominatives sur le réseau du FBI ou de les compromettre » poursuit le bureau. Dans les heures qui ont suivi la découverte de l’accident, la vulnérabilité du logiciel a été corrigée. Le bureau en a informé ses partenaires et a confirmé l'intégrité de ses réseaux.

Un suspect potentiel

En réaction à cette campagne de discréditation, Vinny Troia a fait allusion à une personne connue sous le nom de « pompomourin », comme étant l'auteur probable de l'attaque. Selon Vinny Troia, cette personne a déjà été associée par le passé à des incidents visant à nuire à la réputation du chercheur en sécurité. Dans un entretien avec Bleeping Computer, le chercheur a déclaré « mon hypothèse la plus probable est que « pompompurin » et sa bande de larbins [sont derrière cet incident] ». La dernière fois qu'ils [pompompurin] ont piraté le blog du centre national pour les enfants disparus, ils ont publié un article sur le fait que j'étais un pédophile ».

Cette hypothèse est étayée par le fait que « pompompurin » a contacté le chercheur en sécurité quelques heures avant le début des campagnes de spam pour lui dire simplement « enjoy », afin de l'avertir que quelque chose impliquant le chercheur était sur le point de se produire.

A note from @pompompur_in regarding today’s @FBI hack #databreach pic.twitter.com/ugu7h16d9m

— Vinny Troia, PhD (@vinnytroia) November 14, 2021

Au-delà du règlement de compte, cette attaque est également motivée par l’intention d’exposer les problèmes de sécurité relatifs au FBI.

Commentaire