Des chercheurs de SonicWall signalent une vulnérabilité critique dans le système et framework ERP open source Apache OFBiz. La faille entraînant une exécution de code à distance sans authentification, a été corrigée peu après l'exploitation dans la nature d'une autre vulnérabilité corrigée en mai. Considérée comme critique, la vulnérabilité, référencée CVE-2024-38856, touche les versions d'Apache OFBiz jusqu'à la version 18.12.14. Elle a été corrigée dans la version 18.12.15 publiée le 3 août.

Un module très utilisé

Initialement baptisée Open for Business, Apache OFBiz offre des modules pour la gestion des processus d'entreprise comme la comptabilité, les ressources humaines, la gestion de la supply chain, la gestion des catalogues de produits, la gestion de la relation client (CRM), la fabrication, le commerce électronique, et bien plus encore. Ces modules reposent sur un framework de développement web basé sur Apache, qui peut également servir à créer des applications et des fonctions personnalisées supplémentaires.

On ne sait pas exactement combien d'entreprises exécutent Apache OFBiz, car beaucoup peuvent l'utiliser en interne, mais d'après les données publiques, de grandes entreprises comme IBM, HP, Accenture, United Airlines, Home Depot et Upwork font partie des utilisateurs connus. Certaines applications commerciales tierces, comme Jira d’Atlassian se servent aussi des modules OFBiz. Le projet est utilisé dans le monde entier et dans de nombreux secteurs, mais plus de 40 % des utilisateurs connus sont basés aux États-Unis.

L’analyse de la précédente faille à l’origine de la découverte

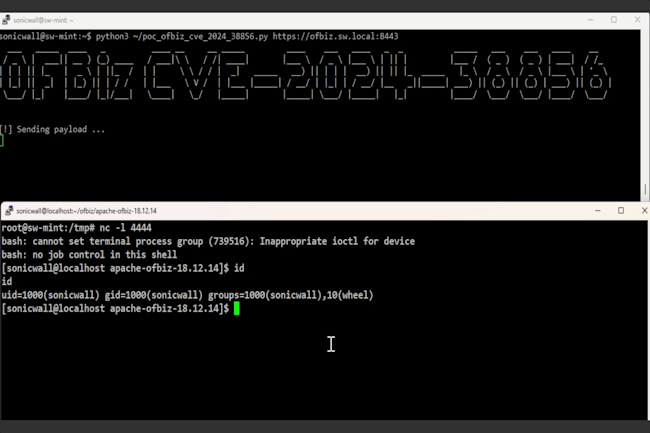

La faille découverte se trouve dans la fonctionnalité « override view » et permet à des attaquants non authentifiés d'accéder à des points d'extrémité sensibles et restreints en utilisant des requêtes spécialement conçues, rendant possible l'exécution de code à distance. En fait, c’est en analysant le correctif d'OFBiz pour une autre faille de traversée de répertoire corrigée dans la version 18.12.14 à la fin du mois de mai que les chercheurs de SonicWall ont découvert la vulnérabilité. Cette précédente faille, référencée CVE-2024-36104, peut aussi entraîner l'exécution de code à distance. Depuis sa divulgation, elle a fait l'objet d'une preuve de concept, mais à la fin du mois de juillet, le SANS Internet Storm Center a signalé des tentatives d'exploitation de cette faille dans la nature.

Il convient de noter qu'une autre faille de contournement de l'authentification (CVE-2023-51467) découverte par les chercheurs de SonicWall dans OFBiz en décembre 2023 a également été exploitée plus tard dans la nature. Il semble qu’OFBiz intéresse les attaquants et que les applications construites avec le framework exposées à Internet courent un risque immédiat. À noter aussi que la faille CVE-2024-38856 est la cinquième vulnérabilité de sécurité classée comme critique ou importante trouvée et corrigée dans OFBiz cette année. Les entreprises qui utilisent ce framework ERP devraient mettre à jour vers la dernière version dès que possible et s'assurer qu'OFBiz est couvert par leurs produits de surveillance des vulnérabilités. SonicWall a félicité les développeurs d'OFBiz pour leur réponse rapide, car ils ont renvoyé un correctif fonctionnel pour analyse en moins de 24 heures. La CISA prend l’affaire au sérieux en poussant les entreprises à appliquer rapidement le correctif.

Commentaire