Dans une campagne récemment découverte, un acteur cybermalveillant, localisé en Europe de l'Est, utilise une approche novatrice de « bombe à fragmentation » pour déployer une cascade de logiciels malveillants au sein d'une seule infection. Surnommée « Unfurling Hemlock », cette campagne déploie jusqu'à 10 fichiers de logiciels malveillants uniques sur le même système infecté en une seule fois, selon une publication d'Outpost24. « En examinant les TTPs (tactiques, techniques et procédures) courantes des campagnes de malware utilisées l'année dernière, KrakenLabs, l'équipe de recherche sur les cyber menaces d‘Outpost24, a découvert plusieurs rapports décrivant une technique d'infection novatrice utilisée pour distribuer divers types de malwares pas nécessairement liés entre eux », a déclaré Hector Garcia, chercheur en infrastructure de menaces chez KrakenLabs, dans un article de blog. « En y regardant de plus près, nous avons constaté qu'au lieu d'une technique de distribution innovante utilisée par divers cybercriminels, nous avons peut-être rencontré une campagne massive s'étalant sur plusieurs mois menée par un seul groupe. » Sur la base de l'origine des échantillons analysés, la recherche a conclu que la campagne cible principalement les États-Unis, l'Allemagne et la Russie.

Nid de logiciels malveillants pour un impact maximal

« Dans cette campagne, notre équipe de recherche sur les menaces a observé ce qui semble être un chemin évident à suivre pour maximiser les bénéfices dans une campagne de distribution de logiciels malveillants », a expliqué M. Garcia. « Il est logique que si une infection avec un seul logiciel malveillant réussit, d'autres infections avec des malwares aux caractéristiques similaires devraient également réussir. ». Ces types d'infections sont généralement effectués en contaminant la cible avec un chargeur, un RAT (cheval de Troie d'accès à distance) ou une porte dérobée, puis en déployant plusieurs types de malwares, tels que des voleurs de données, des cryptomineurs ou des ransomwares.

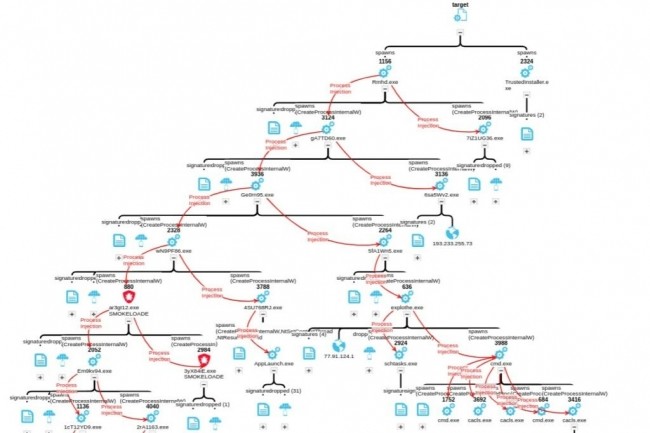

Unfurling Hemlock, dans leurs infections de type « bombe à fragmentation », utilise principalement des infostealer, tels que Redline, RisePro et Mystic Stealer, et des chargeurs tels que Amadey et SmokeLoader. L'inconvénient, a souligné Hector Garcia, d'utiliser une telle technique est que si le chargeur est détecté ou ne peut pas contacter le C2 (commande et contrôle), aucune infection supplémentaire ne se produira. De février 2023 au début de 2024, la campagne a distribué des dizaines de milliers de ces échantillons, conduisant à la détection de plus de 50 000 bombes à fragmentation, selon Virus Total.

Emails de phishing avec des fichiers .cab

Les logiciels malveillants étaient distribués en utilisant des fichiers cabinet (.cab), qui sont des fichiers d'archive compressés utilisés dans Microsoft Windows. Chaque fichier compressé contenait deux fichiers : un autre fichier compressé et un échantillon de logiciel malveillant. Le fichier compressé le plus profond contenait deux échantillons de logiciels malveillants, a ajouté M. Garcia dans son post de blog. En raison de la nature de la technique et des malwares utilisés, il est très probable que les attaquants n'aient pas de cible spécifique en tête. Au lieu de cela, tout système avec des vulnérabilités permettant d'être infecté par le malware, qui est distribué comme des bombes à fragmentation, est considéré comme un objectif viable, quelle que soit sa localisation, sa position ou son environnement.

La plupart des échantillons, à leur premier stade, ont été détectés comme étant envoyés par email à différentes entreprises ou déposés depuis des sites externes contactés par des chargeurs externes. « La plupart des échantillons ont été téléchargés sur des services comme Virus Total et nos systèmes en utilisant des API, ce qui est un indicateur de solutions de sécurité automatisées les détectant », a ajouté M. Garcia. « Nous avons également observé plusieurs échantillons détectés et interceptés par des services de protection des emails. » Ces bombes à fragmentation sont simples et utilisent des logiciels malveillants bien connus que la plupart des solutions anti-malwares peuvent détecter. On devrait être en sécurité si les défenses analysent les fichiers suspects et si l'on évite les liens et emails dangereux, a noté le blog.

Commentaire