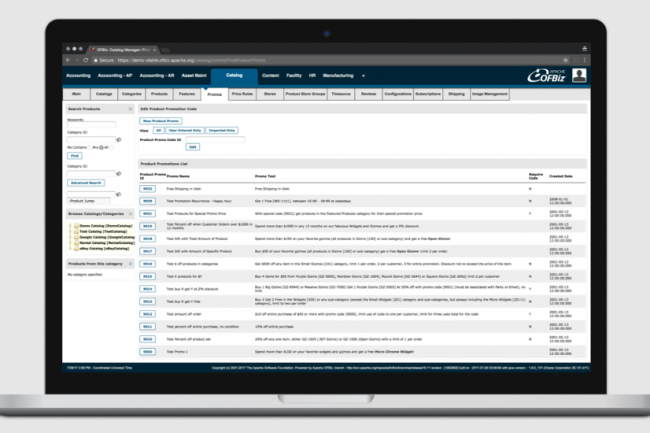

Les utilisateurs de l'ERP open source Ofbiz feraient bien de mettre encore une fois à jour leur solution. Une faille de sécurité a en effet été découverte qui en cas d'exploit réussi débouche sur de l'exécution de code distant. Les systèmes Windows aussi bien que Linux sont concernés. "Un attaquant ne disposant pas d'informations d'identification valides peut exploiter les contrôles d'autorisation de visualisation manquants dans l'application web afin d'exécuter un code arbitraire sur le serveur", a prévenu Rapid7 qui a alerté le 16 août dernier la communauté de développeurs Apache Ofbiz.

La vulnérabilité de haute sévérité, répertoriée sous le nom de CVE-2024-45195 (CVSS score : 7.5), affecte toutes les versions du logiciel antérieures à la 18.12.16. Cette faille fait suite à d'autres découvertes et comblées ces derniers mois à savoir les CVE-2024-32113, CVE-2024-36104, et CVE-2024-38856 (datant de début août) . "Les trois vulnérabilités précédentes ont été causées par le même problème sous-jacent, à savoir la possibilité de désynchroniser l'état du contrôleur et de la vue. Avec à la clé la possibilité d'exécuter du code ou des requêtes SQL à distance sans authentification.

Cette faille n'avait pas été entièrement corrigée, mais c'est donc désormais le cas à partir des versions 18.12.16 d'Ofbiz. "Dans ce correctif, les contrôles d'autorisation ont été mis en œuvre pour la vue. Ce changement valide le fait qu'une vue doit permettre un accès anonyme si un utilisateur n'est pas authentifié, plutôt que d'effectuer des contrôles d'autorisation purement basés sur le contrôleur cible", poursuit Rapid7.

Commentaire