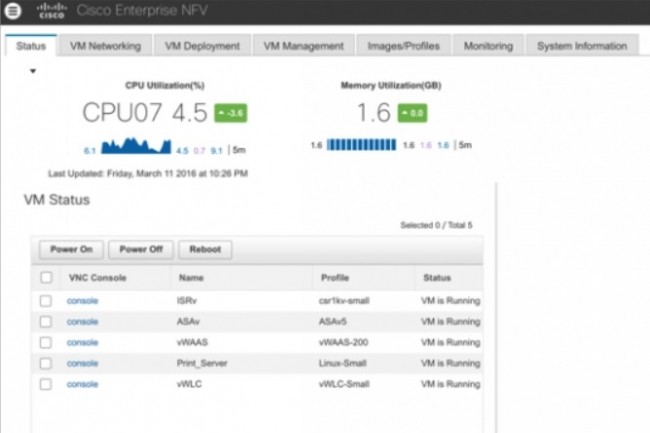

Plusieurs vulnérabilités ont été découvertes dans le logiciel Enterprise NFV Infrastructure Software (NFVIS) de Cisco. La pire des vulnérabilités pourrait permettre à un attaquant de s'échapper de la machine virtuelle invitée (VM) vers la machine hôte, a révélé Cisco. Les deux autres problèmes impliquent de laisser un acteur malveillant injecter des commandes qui s'exécutent au niveau racine et de permettre à un attaquant distant de divulguer des données système de l'hôte vers la machine virtuelle. NFVIS est un logiciel d'infrastructure basé sur Linux conçu pour aider les entreprises et les fournisseurs de services à déployer des fonctions réseau virtualisées, telles qu'un routeur virtuel, un pare-feu et une accélération WAN, a déclaré Cisco.

La vulnérabilité critique - avec un score CVSS de 9,9 sur 10 - pourrait permettre à un attaquant d'envoyer un appel API à partir d'une machine virtuelle qui s'exécutera avec des privilèges de niveau racine sur l'hôte NFVIS. Un exploit réussi ouvre la voie à la compromission complète d'un hôte NFVIS. Le fournisseur a déclaré que cette faille est due à des restrictions d'invités insuffisantes.

Deux autres failles à ne pas négliger

Un autre exploit dans le processus d'enregistrement d'image de NFVIS donnerait la possibilité à un pirate distant non authentifié d'injecter des commandes qui pourraient ensuite s'exécuter au niveau racine sur l'hôte NFVIS pendant le processus d'enregistrement d'image. Avec pour conséquence d'installer dessus une image de machine virtuelle avec des métadonnées conçues exécutant des commandes avec des privilèges de niveau racine pendant le processus d'enregistrement de la VM, a déclaré Cisco. Un exploit réussi déboucherait sur l'accès à des privilèges de niveau racine dans l'hôte NFVIS. Cette vulnérabilité est due à une mauvaise validation des entrées, a déclaré Cisco.

La troisième alerte NFVIS du fournisseur concerne la fonction d'importation du logiciel qui pourrait permettre à un attaquant distant non authentifié de divulguer des données système de l'hôte vers n'importe quelle machine virtuelle configurée. Un attaquant serait alors à même d'exploiter cette vulnérabilité en persuadant un administrateur d'importer un fichier spécialement conçu qui lira les données de l'hôte et les écrira sur n'importe quelle machine virtuelle configurée. Un exploit réussi donnerait alors la main à un attaquant pour accéder aux informations système de l'hôte, telles que des fichiers contenant des données utilisateur, sur n'importe quelle machine virtuelle configurée, a déclaré Cisco. Un pirate qui a déjà un accès authentifié sur une machine virtuelle configurée dans l'hôte NFVIS pourrait obtenir un accès direct aux informations système confidentielles, a déclaré le fournisseur. Cette vulnérabilité est due à la résolution d'entités externes dans l'analyseur XML, a ajouté Cisco.

L'équipementier a publié des mises à jour logicielles gratuites qui corrigent ces vulnérabilités et a déclaré qu'il n'y avait pas de solutions de contournement.

Commentaire