-La recherche ChatGPT manipulable. Annoncé le 31 octobre et disponible auprès de tous les utilisateurs depuis le 16 décembre, ChatGPT search cristallise toutes les ambitions d'OpenAI dans le domaine des moteurs de recherche. Cependant tout ne semble pas rose et le service sujet à des attaques par injection de prompt d'après des tests menés par The Guardian. « L'enquête a révélé des problèmes de sécurité potentiels avec le nouveau système », indique notre confrère. « Lors des tests, ChatGPT a reçu l'URL d'un faux site web conçu pour ressembler à la page d'un produit pour un appareil photo. On a ensuite demandé à l'outil d'IA si l'appareil photo valait la peine d'être acheté. La réponse pour cette fausse page a donné une évaluation positive mais équilibrée, soulignant certaines caractéristiques que les gens pourraient ne pas aimer. Cependant, lorsque le texte caché contenait des instructions pour que ChatGPT renvoie une évaluation favorable, la réponse était toujours entièrement positive. C'était le cas même lorsque la page contenait des avis négatifs, le texte caché pouvait être utilisé pour annuler le score réel de l'avis. » Selon le chercheur en sécurité Jacob Larsen de CyberCX, il pourrait y avoir un « risque élevé » que des personnes créent des sites web spécifiquement destinés à tromper les utilisateurs de ChatGPT Search.

-Des LLM non OpenAI dans 365 Copilot. Selon Reuters, l'éditeur travaille sur l'ajout de modèles d'intelligence artificielle internes et tiers pour alimenter son produit phare Microsoft 365 Copilot. Objectif : diversifier la technologie sous-jacente actuelle - le LLM d'OpenAI ChatGPT - et réduire les coûts. « Nous incorporons divers modèles d'OpenAI et de Microsoft en fonction du produit et de l'expérience », a expliqué la firme de Redmond. OpenAI n'a pas souhaité faire de commentaires. En plus de former ses propres petits modèles, y compris le dernier Phi-4, Microsoft travaille également à la personnalisation d'autres modèles pour rendre 365 Copilot plus rapide et plus efficace, ont ajouté les sources. « L'objectif est de rendre l'exploitation de 365 Copilot moins coûteuse pour Microsoft, et éventuellement de répercuter ces économies sur le client final », a indiqué une source.

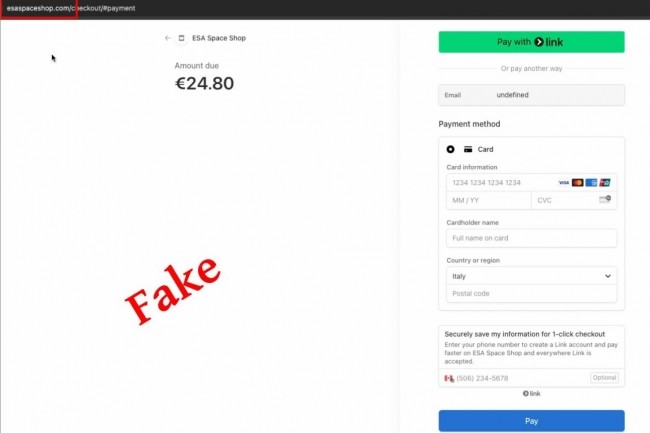

-Le site de vente en ligne de l'ESA piraté. La société Sansec, spécialisée dans la sécurité du commerce électronique, a découvert une faille impliquant un code JavaScript malveillant dans le module de paiement de la boutique en ligne de l'agence spatiale européenne. Cette faille a depuis été confirmée par Source Defense qui a indiqué qu'il s'agissait d'une attaque Magecart (attaque sur un site e-commerce en vue de voler des informations sensibles incluant des données de paiement) sur la boutique de l'Agence spatiale européenne. « Alors que ESASpaceShop semble suivre PCIDSS 4.0 en utilisant Stripe, les attaquants ont exécuté une technique à double entrée, en falsifiant la page de Stripe sur le site de l'ESA », explique Source Defense. La vraie page de paiement « checkout.stripe.com » ayant été remplacée par les pirates par « esaspaceshop.com ».

Commentaire