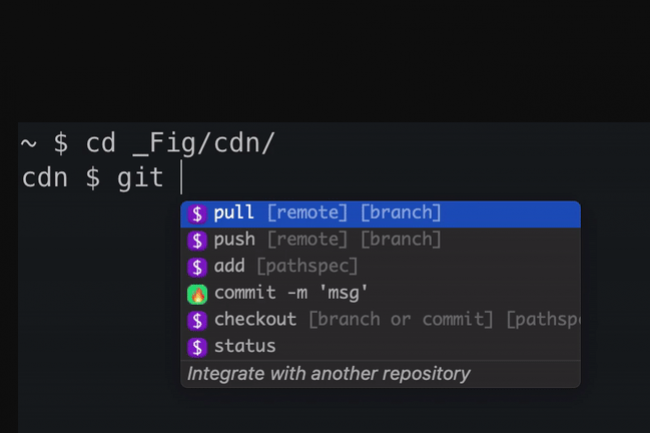

- Amazon acquiert Fig pour améliorer la ligne de commande pour les développeurs. Cette start-up fondée en 2020 à San Francisco entend apporter aux développeurs une meilleure expérience au niveau de l'interface de ligne de commande avec des outils tels que la saisie semi-automatique et la collaboration. Bien que les développeurs passent beaucoup de temps dans des environnements de développement intégrés, qui sont des outils de programmation utilisés pour produire du code ressemblant à un éditeur de texte, la ligne de commande est l'endroit où se produisent de nombreuses configurations et configurations brutes. Grâce à l'offre de saisie semi-automatique de Fig, les utilisateurs reçoivent des suggestions sur les commandes ou les indicateurs à venir, ce qui allège beaucoup la charge des codeurs et des opérateurs.

- Le général Frédéric Aubanel prend la direction de l'ANFSI. Quelques jours après la création de l'Agence du numérique des forces de sécurité intérieure (ANFSI), le 24 août dernier par un arrêté du ministère de l’Intérieur, le général Aubanel a été nommé à sa tête pour assurer le développement, la mise en œuvre et la sécurité des systèmes d’information, des équipements numériques et des applications au profit des forces de sécurité intérieure. L'ANFSI a toute « compétente en matière de construction et de pilotage des infrastructures, des terminaux et des équipements périphériques à destination des services et des unités, des personnels de la gendarmerie nationale et des agents de la police nationale ». Saint-Cyrien, ingénieur en radiocommunication de l’école supérieure d’électricité de Rosny-sous-Bois (93), et ingénieur communications, le général a précédemment dirigé la section information judiciaire au sein de la sous-direction des télécommunications et de l’informatique de la DGGN avant d’être nommé à la tête du service de traitement de l’information de la gendarmerie nationale.

- Les équipements Barracuda toujours ciblés par des attaquants chinois. Les chercheurs de la société de cybersécurité Mandiant propriété de Google, alertent les clients de Barracuda que des attaquants chinois présumés ont ciblé et continuent de cibler avec succès une vulnérabilité zero day dans les terminaux de l’équipementier. La vulnérabilité dans Email Security Gateway de Barracuda, identifiée comme CVE-2023-2868, a pourtant été corrigée en mai. Après la publication du correctif, Mandiant et Barracuda n'ont identifié aucune preuve que des acteurs malveillants exploitaient encore activement la vulnérabilité, bien qu'un petit nombre d'appliances ESG aient été affectées avant la publication du correctif. Un mois plus tard, des preuves sont apparues que la vulnérabilité était toujours ciblée, Barracuda conseillant à ses clients de remplacer les applications de sécurité de messagerie vulnérables, quel que soit l'état de leur correctif, afin de répondre aux attaques.

Commentaire