Les rançongiciels, qui empêchent leurs victimes d’accéder aux fichiers de leurs ordinateurs, « représentent actuellement la menace informatique la plus sérieuse pour les entreprises et institutions par le nombre d’attaques quotidiennes et leur impact potentiel sur la continuité d’activité », souligne l’ANSSI dans la version 3.0 de son rapport sur l’état de la menace rançongiciel, livré aujourd’hui. Ce dernier analyse ces attaques par chiffrement destinées à soutirer de l’argent et leurs conséquences sur les organisations. En 2019, sur les très nombreuses intrusions par ransomwares ayant eu lieu en France, l’agence nationale de la sécurité des systèmes d’information indique avoir traité 69 incidents sur son périmètre.

Généralement opportuniste, ces activités cybercriminelles profitent du faible niveau de sécurité de leurs victimes. Pourtant, depuis 2018, des groupes d'attaquants disposant d’importantes ressources, à la fois financières et techniques, ciblent de plus en plus souvent des entreprises solidement implantées dans le cadre d’attaques « Big Game Hunting ». Les ransomwares sont combinés avec d’autres codes malveillants comme les trojans bancaires ou les logiciels de cryptominage. Ces attaques présentent « un niveau de sophistication parfois équivalent aux opérations d’espionnage informatique opérées par des Etats », pointe le rapport qui souligne que les rançons demandées peuvent alors atteindre des dizaines de millions de dollars. Depuis la fin de l’année dernière, l’Anssi note que certains de ces groupes cybercriminels font pression sur leurs victimes en divulguant au préalable des données volées sur les systèmes d’information infiltrés.

Typologie d'attaques et impacts financiers

Le rapport de l’Anssi présente une typologie des différentes attaques, rappelant qu’il existe plusieurs dizaines, voire centaines, de familles de rançongiciels, plus ou moins évoluées. A côté des vastes campagnes non ciblées, on trouve des campagnes d’attaques massives à propagation automatique comme Wannacry en mai 2017 qui, en France, a notamment conduit Renault à arrêter plusieurs sites de production, par précaution. Dans ce type d’attaque, dont le coût financier peut être élevé (100 M€ pour le système de santé britannique par exemple), l’application des mises à jour de sécurité sur les logiciels joue un rôle majeur dans la réduction de l’impact. Enfin, les attaques ciblées de type Big Game Hunting tablent sur la capacité financière de leur cible à payer d’importantes rançons. Pour compromettre les entreprises visées, les cybercriminels peuvent associer de nombreuses méthodes d’infection : compromission d’accès à distance, hameçonnage ciblé, exploitation de failles logiciels, mais aussi compromission de sous-traitants.

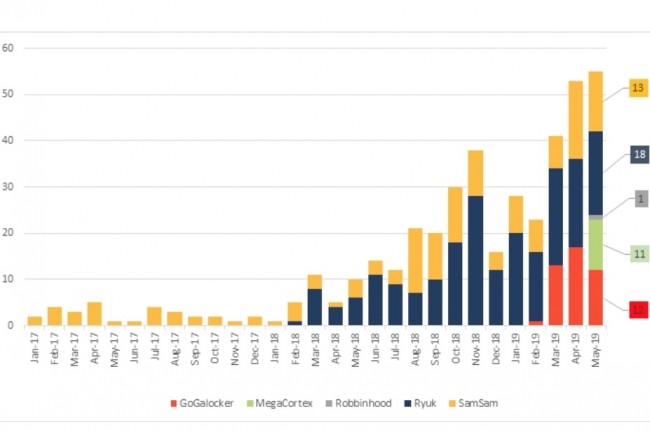

Le rapport de l’Anssi revient aussi sur plusieurs cas d’attaques à l’échelle mondiale, celle de Norsk Hydro en mars 2019, de la municipalité de Baltimore en mai ou d’Eurofins Scientific en juin. Pour la France, il revient sur les attaques subies par Altran Technologies en janvier et par le CHU de Rouen en novembre. Enfin, l’agence nationale de sécurité explore les écosystèmes cybercriminel et légal qui soutiennent ces attaques, ainsi que les coûts et revenus de ses intrusions par rançongiciel. Le rapport zoome aussi sur plusieurs de ces ransomwares qui de Ryuk à SamSam, en passant par GoGalocker, MegaCortex et Robbinhood, se sont multipliés en 2019 sur le terrain du Big Game Hunting.

Commentaire