Il y a bien, parmi les ransomwares, certains malwares très méchants comme Locky qui cryptent les fichiers et ne les déverrouillent qu’après le paiement d’une rançon. Ce genre d’attaque est toujours inquiétante et leurs conséquences très préjudiciables pour la victime. Mais tous les ransomwares ne sont pas aussi forts et certaines solutions permettent de se prémunir contre leurs méfaits.

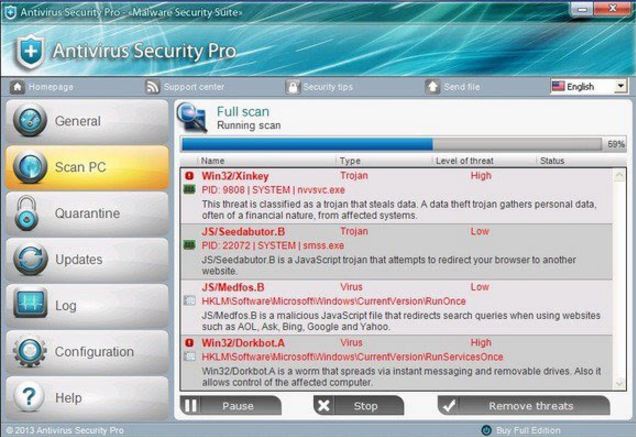

Le scareware est le plus simple des ransomwares. Souvent, c’est un faux antivirus ou un faux outil de nettoyage qui prétend avoir détecté plusieurs problèmes sur le PC de l’utilisateur et exige qu’il paye une rançon pour les réparer. Certains scarewares ne bloquent pas à proprement parler le PC et se contentent de le bombarder d’alertes et de fenêtres contextuelles. Mais d'autres peuvent empêcher l’utilisateur d’ouvrir toutes ses applications. De façon générale, ces ransomwares sont parmi les plus faciles à supprimer.

Si vous voulez en savoir plus sur la marche à suivre pour récupérer des fichiers cachés et cryptés, rendez-vous sur la seconde partie de notre dossier.

Un exemple de fausse application antivirus. (crédit : D.R.)

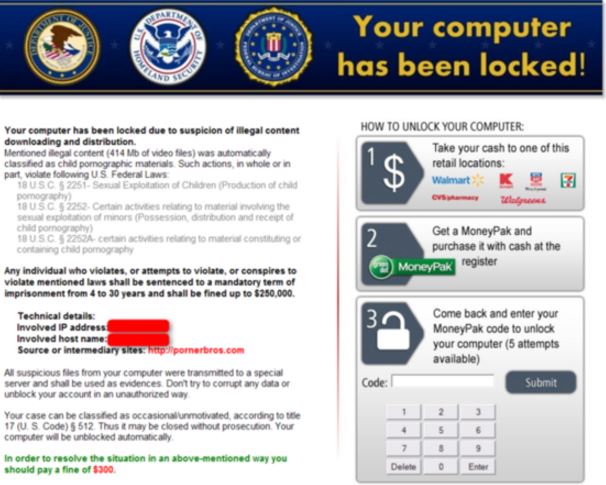

LockScreen est un type de ransomware empêchant complètement la victime de se servir de son PC en verrouillant l’écran de la machine. Le malware affiche en plein écran juste après le démarrage de Windows une fenêtre comportant le logo du FBI ou celui du ministère de la Justice accusant la victime d’avoir violé la loi et lui demandant de payer une rançon.

Le ransomware Kovter verrouille l’ordinateur de sa victime en affichant un faux message d’une ou plusieurs autorités gouvernementales. (crédit : D.R.)

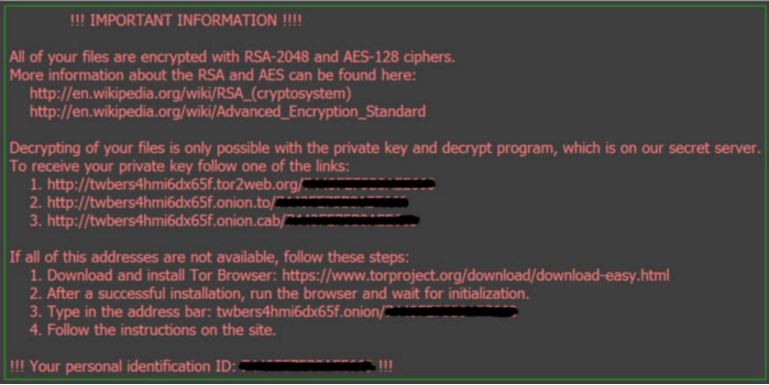

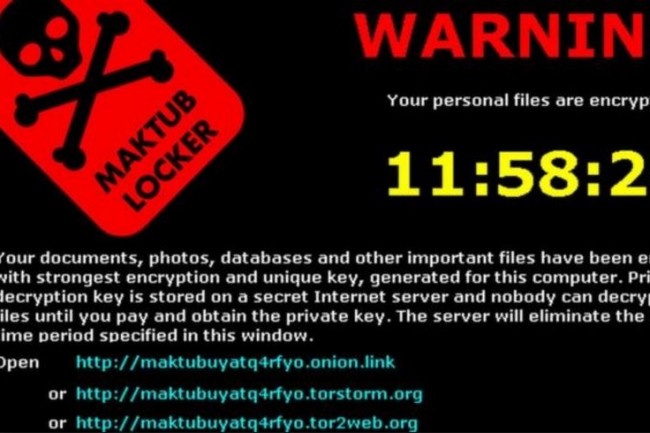

Des malwares avec des capacités de cryptage comme Locky appartiennent à la pire des variantes, car ils cryptent et verrouillent les fichiers personnels jusqu'au paiement de la rançon. Malgré tout, même si la victime n’a pas sauvegardé ses fichiers, elle a peut-être la possibilité de récupérer ses données.

Le ransomware Locky est devenu l'un des malwares les plus courants retrouvés dans les courriels indésirables. (Crédit : McAfee)

Supprimer un ransomware : La marche à suivre

Si le ransomware empêche l’utilisateur d’entrer dans Windows ou de lancer ses applications, comme le font habituellement les virus LockScreen, il peut essayer d'utiliser la fonction de restauration du système System Restore pour remonter dans le temps. Cette opération n’affecte pas les fichiers, sauf qu’il remet les fichiers et les applications dans l'état où ils étaient à un certain moment. La fonction de restauration est activée par défaut dans Windows.

Sous Windows 7

1 - Éteindre le PC et repérer la touche F8 sur le clavier.

2 - Allumer le PC, et dès que quelque chose apparaît sur l'écran, appuyer plusieurs fois de suite sur la touche F8 jusqu’à l’apparition du menu Advanced Boot Options.

3 - Sélectionner « Réparer l’ordinateur » dans les options de démarrage avancées et appuyer sur « Entrée ».

4 - Ensuite, il faut probablement se connecter en tant qu'utilisateur. Sélectionner son nom de compte Windows et entrer le mot de passe associé. (Si aucun mot passe n’a été défini, laisser la case vide.)

5 - Une fois connecté, cliquer sur « Restauration du système » ou « System Restore ».

Sous Windows 8, 8.1 ou 10

Si le PC démarre sur l'écran de connexion Windows, il faut appuyer sur la touche Maj, cliquer sur l'icône du bouton d’alimentation et sélectionner « Redémarrer ». Normalement, le système redémarre en affichant l’écran de récupération. Sélectionner alors « Dépannage> Options avancées> Restauration du système ».

Si le redémarrage ne permet pas d’accéder à l’écran de récupération de Windows, il est possible d’utiliser le média d'installation de Windows (disque ou lecteur USB) correspondant à la version système installée afin d’accéder aux outils de récupération. Dans ce cas, il faut démarrer sur ce support d'installation, mais il faut d’abord cliquer sur « Réparer l’ordinateur » dans le menu principal avant de procéder à l'installation. Il est également possible de créer un disque de réparation système Windows « Windows System Repair Disc” sur un autre PC exécutant la même version système, puis redémarrer à partir de ce disque le PC infecté pour accéder aux outils de récupération.

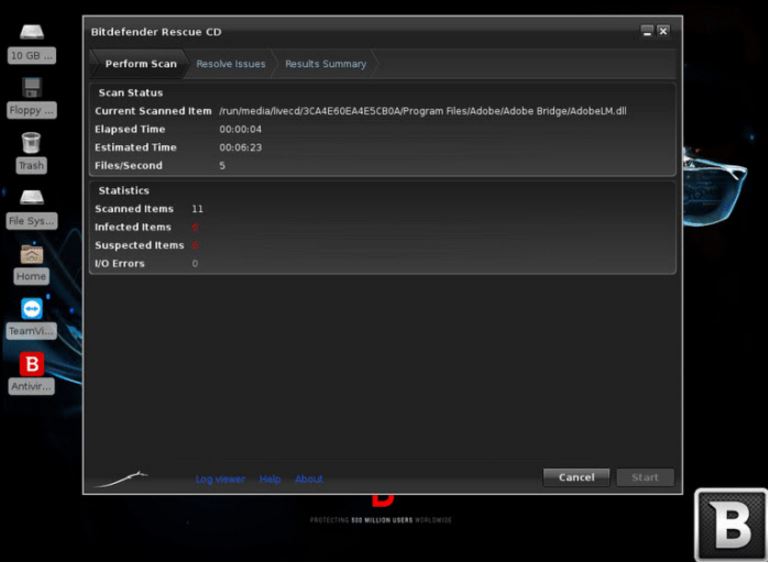

Si System Restore ne permet pas de résoudre le problème et si l’utilisateur ne peut toujours pas accéder à Windows pour supprimer le ransomware, il peut essayer de lancer un scan de virus à partir d'un disque bootable ou d'un lecteur USB. On appelle cela un scan de virus hors ligne. Éric Geeier recommande le boot scan de Bitdefender, mais Avast, AVG, Avira, Kaspersky, Norton et Sophos proposent tous ce genre de solutions.

Le disque de démarrage antivirus de Bitdefender en action. (Crédit : Eric Geeier/IDG)

Si aucune solution ne marche, que ce soit le mode sans échec « Safe Mode », le scan à la demande, la restauration système ou le scan de virus hors ligne, le dernier recours est de procéder à une restauration complète ou de réinstaller Windows. Mais, la plupart des ransomwares ne sont pas aussi résistants. N'hésitez pas non plus à vous rendre sur le site nomoreransom.org qui prodigue conseils, informations pratiques et outils pour se défaire des ransomwares.

Commentaire