Lundi, Rackspace a posté un message sur Google Plus, annonçant des problèmes de connectivité imputables aux DNS. « Ce 22 décembre, nous faisons face à un problème de connectivité qui perturbe notre environnement DNS depuis 1 h 10 CST (Heure Normale du Centre) », indiquait le message. « Nos ingénieurs ont pris des mesures pour en atténuer l'impact, mais certains de nos clients peuvent encore subir des périodes de latence intermittentes, des pertes de paquets, ou des échecs de connectivité quand ils essayent de se connecter à rackspace.com ou aux sous-domaines de rackspace.com ». Dans un autre message, également posté lundi, Rackspace indiquait que, le dimanche précédent, une attaque DDoS par déni de service distribué ciblant les serveurs DNS de trois de ses centres de données aux États-Unis avait été identifiée par ses ingénieurs. « Le 21 décembre, à 23 h 54 CST environ, nos ingénieurs travaillant sur le backbone ont identifié une attaque UDP DDoS visant les serveurs DNS de nos centres de données IAD, ORD, et LON. En conséquence, la résolution DNS faisant autorité pour toute nouvelle demande aux serveurs DNS a commencé à ne plus jouer son rôle dans les centres de données affectés », précisait le message.

Pour protéger et stabiliser l'infrastructure, Rackspace a placé les serveurs concernés « derrière des services d'atténuation », provoquant le blocage d'une partie du trafic légitime qui était dirigé vers ses serveurs DNS. « Lundi après-midi, l'infrastructure DNS était totalement opérationnelle et les problèmes de trafics résolus », a déclaré Rackspace dans un autre message posté sur Google Plus. « Après le blocage de la majorité du trafic DDoS illégitime en début de journée lundi matin, certains serveurs DNS drainant à la fois un trafic légitime et un trafic illégitime vers Rackspace ont été blacklistés. Une analyse plus poussée de la situation et l'altération de nos profils d'atténuation ont permis de résoudre tous les problèmes restants à 12:15 CST », a ajouté Rackspace. Pendant la panne, certains clients ont posté des messages pour commenter les mesures prises par Rackspace. Beaucoup n'ont pas apprécié de ne pas avoir d'informations plus détaillées et plus fréquentes sur la panne. « Vous avez identifié un problème il y a 10 heures environ. Et, même si nos clients ne se préoccupent pas d'en connaître la nature, nous ne pouvons pas nous contenter de leur dire que « Rackspace s'en occupe ». Nous avons besoin de réponses utiles », a écrit un client nommé Joe Baker.

L'enquête n'est pas encore terminée

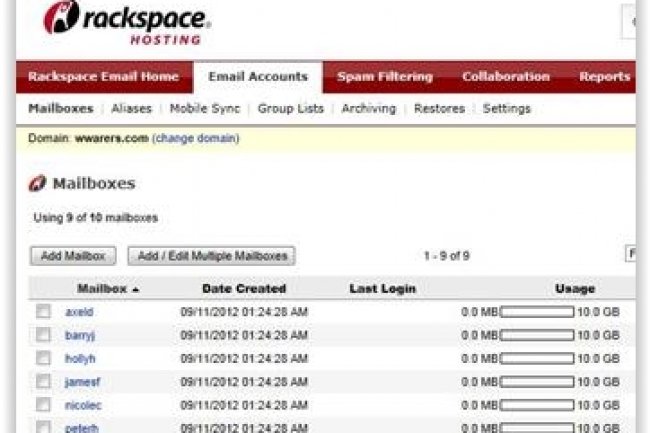

D'autres messages sous-entendent que, dans un premier temps, les agents du service client de Rackspace ne savaient pas ce qui se passait et que Rackspace a mis un certain temps avant d'indiquer l'arrêt de service sur sa page de statut. « Pouvez-vous, s'il vous plaît, mettre à jour la page de statut plus régulièrement ? C'est le seul endroit où nous pouvons savoir ce qui se passe. Mon entreprise ne peut utiliser sa messagerie si les serveurs DNS ne fonctionnent pas. Nous commençons à paniquer », a déclaré Ken Glass, qui travaille pour Phoenix Realty à Boston. D'autres clients se sont montrés plus compréhensifs. « Cette panne est un peu perturbante actuellement, mais j'utilise les services de Rackspace depuis des années et je sais qu'ils vont résoudre le problème aussi vite que possible », a déclaré Loren Dorez. De son côté, Rackspace a annoncé qu'il fournirait une information complète sur la panne dès que son enquête serait terminée.

Rackspace rétablit son DNS après une attaque par DDoS

0

Réaction

Après l'attaque DDoS qui a paralysé ses serveurs DNS pendant 11 heures en début de semaine, le fournisseur de services cloud Rackspace a remis ses systèmes en route. Cela n'a pas empêché des utilisateurs de faire connaître leur mécontentement.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

Suivre toute l'actualité

Newsletter

Recevez notre newsletter comme plus de 50 000 professionnels de l'IT!

Je m'abonne

Commentaire