Ne pas pouvoir revenir à un état antérieur de son système d'information suite à un ransomware constitue à n'en pas douter l'un des pires cauchemar pour une entreprise. Si, encore trop souvent, cela est dû à un manque de précaution (absence de sauvegarde, non vérification de son intégrité,...), il arrive que les opérateurs malveillants déploient des rançongiciels dotés de capacités pour s'attaquer directement aux sauvegardes. Cela a été le cas ces derniers mois pour Snake ou encore DarkSide qui s'attaquent aux fichiers contenus dans les Shadow Volume Copies des systèmes PC et serveurs.

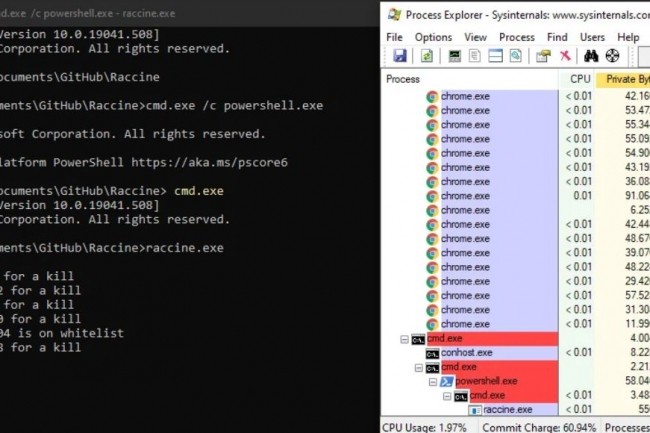

Une solution a peut être bien été apportée à ce gros problème avec Raccine, proposé par le développeur et chercheur en sécurité Florian Roth. Cet outil promet de surveiller l'effacement de shadow volume copies utilisant la commande vssadmin.exe. Raccine fonctionne en enregistrant l'exécutable raccine.exe en tant que débogueur pour vssadmin.exe à l'aide de la clé de registre Windows Options du fichier image contenant une sauvegarde. Une fois que raccine.exe est enregistré en tant que débogueur, chaque fois que vssadmin.exe est exécuté, Raccine vérifiera automatiquement si vssadmin tente de supprimer les images. S'il détecte qu'un processus utilise « vssadmin delete », il éradiquera alors automatiquement le processus, ce qui est généralement effectué avant que le ransomware ne commence à chiffrer les fichiers sur un ordinateur.

Un outil pratique mais encore perfectible

Si sur le papier cette solution parait intéressante, il faut garder à l'esprit que d'autres méthodes peuvent être utilisées par les pirates pour effacer les shadow volumes dont celle-ci rapportée par Bleeping Computer : Get-WmiObject Win32_Shadowcopy | ForEach-Object {$_.Delete();} WMIC.exe shadowcopy delete /nointeractive. Par ailleurs, Raccine peut terminer des processus logiciels légitimes utilisant vssadmin.exe dans le cadre de leurs routines de sauvegarde. Conscient de ce souci, Florian Roth prévoit d'ajouter la possibilité de permettre à certains programmes de contourner Raccine à l'avenir afin qu'ils ne soient pas interrompus par erreur. Par ailleurs, mieux vaut bien télécharger le lien de Raccine uniquement via GitHub au risque d'avoir à se battre contre un énième logiciel malveillant.

Rèponse à Visiteur14946 : "Bonjour, comment récupérer les documents déjà infectés par le virus "ransomware"." Simple, vous utilisez votre sauvegarde faite régulièrement en faisant un restore....

Signaler un abusBonjour, comment récupérer les documents déjà infectés par le virus "ransomware". J'ai essayé avec "recuva " qui a retrouvé les fichiers avec erreur. Donc impossible de les ouvrir

Signaler un abus