Les techniques de hack sont sans limites. Des chercheurs israéliens de l'Université Ben-Gourion, les chercheurs Mordechai Guri, Dima Bykhovsky et Yuval Elovici, ont détaillé une méthode, baptisée « Brightness », pour voler des données sur des ordinateurs en captant en vidéo les changements imperceptibles à l'oeil nu de la luminosité des écrans LCD. En détectant ces variations, en extrayant des flux vidéos et et en s'appuyant sur des méthodes algorithmiques, l'attaque peut être employée pour voler des documents et de fichiers sur des systèmes non connectés à des réseaux publics (en mode air gap) et s'avère plus discret qu'un vol par clé USB piégé par exemple.

« Nos expériences montrent que la meilleure performance de communication était de se fixer sur la couleur rouge. Dans cette modulation, nous avons changé la couleur rouge de chaque pixel par un seuil maximum de 3%. Ces changements sont invisibles pour les humains mais peut être reconstruit à partir d'un flux vidéo enregistré. Avec la caméra de sécurité et la webcam, nous pourrions atteindre des débits binaires de 5 à 10 bits/seconde sur une distance de communication maximale de 9 mètres. Le taux d'erreur sur les bits (BER) résultant était de 0% pour tous expériences ». Des taux faibles mais qui restent suffisants pour capter des identifiants et des mots de passe.

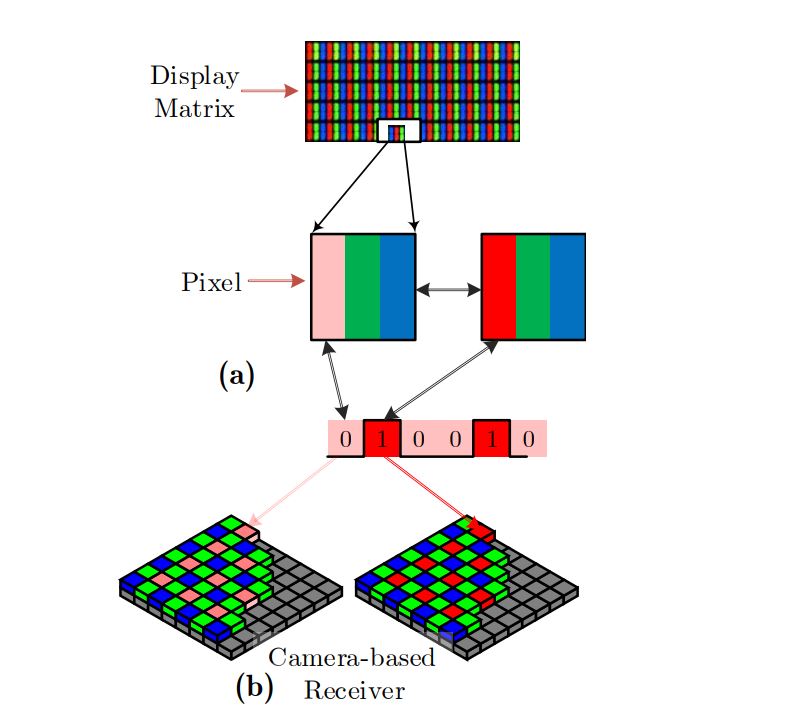

Le signal est modulé par des changements imperceptibles de l'un des composants RVB. Les changements de couleur sont utilisés pour la modulation et la caméra est utilisée pour la détection du signal. (crédit : D.R.)

Des techniques variées d'exfiltration de données

Ces chercheurs n'en sont pas à leur premier coup d'essai et s'étaient distingués pour avoir mis au point des techniques d'exfiltration de données. Dont notamment LED-it-Go (LED d'activité d'un disque dur), USBee (émissions électromagnétiques), Fansmitter (trous d'air en utilisant des sons émanant du ventilateur GPU d'un ordinateur), DiskFiltration (opérations contrôlées de lecture/écriture sur le disque dur pour voler des données via des ondes sonores), BitWhisper (exfiltration de données à partir d'ordinateurs non en réseau en utilisant des émanations de chaleur), aIR-Jumper (capacités infrarouges des caméras de sécurité pour voler des données à partir de réseaux restreints), Magnteo et Odini (vole de données des systèmes protégés par cage de Faraday), Mosquito (vol de données à partir de PC en utilisant des haut-parleurs et des écouteurs connectés)...

du morse ... oui avec cliquetis audio ou visuel mais c'est d'un autre temps ; ça veut dire avoir des bouts de phrases ; ou un compte-rendu d'un document précis ; ce qui revient un peu à prendre des notes durant une conférence sans la moindre mise en forme ; au bout du compte vous avez tout un tas d'informations qui si elles sont "complexe" c'est pas avec ça que vous tirerez des informations qui ont du sens ; tant ce sera le "gourbis" ...cette menace n'en est une qu'au cinéma :) solution pratique pour contourner ce problème déconnecter le fil hdd de la façade connecté sur la carte mère ainsi la led sera inopérante ^^ même si cette technique est d'un autre temps ... ça traduit surtout un problème de confiance avec ses partenaires si cette crainte est avérée au seins d'une boite ... les problèmes de confiance se règlent le plus souvent en sélectionnant des partenaires avec qui sa passe bien ; on a toujours le choix suffit de le faire ; cloisonner les services pour éviter qu'une personne "non accrédité" aient accès à certaines données mais je ne vous apprend rien, rassurez-moi ? celui qui qui veut faire de l'espionnage industriel le peut de 50.000 façons différentes tellement plus communes et faciles que ces techniques d'un autre siècle ^^

Signaler un abusLa led s'allume pour indiquer une activité ( lecture ou ecriture ) ; en aucun cas cette même led permet de connaitre le contenu d'un document visionné ; un pdf et ou un xlsx est lu en une fraction de seconde ensuite les activités de la led ( peuvent être tout un tas d'autres choses) qui n,ont pas forcément un lien avec le document visionné ) c'est là où je doute énormément sur la technique ; mais je demande a ce que l'on me fasse une démonstration ( chez moi ) pour pas avoir a douter d'un tas d'autres paramètres :)

Signaler un abusLe principe....

Signaler un abusUn programme espion exfiltre des données d'un ordinateur non connecté en faisant du "morse" avec la led du dd par exemple. Ce n'est pas le fonctionnement normal de la led qui indique les données lues.

@Visiteur13269 c'est du moussage d'intellos ;) de là à reproduire leur technique sur le terrain le doute est immense ;) le risque zéro n'existe pas donc ça permet au moins une chose y être "sensibilisé" pour éviter de laisser un autoroute sans péage ni frontière à l'emploi des caméras de surveillance dans les bureaux mais si aux US c'est probablement courant par chez nous elles sont surtout là pour la sécurité des menaces extérieures rendant cette méthode totalement inutile ;)

Signaler un abusHeu... pas bien bien compris le principe

Signaler un abusanalyser les couleurs des pixels sur des schémas pourquoi pas mais dans la réalité ... y a un doute quand même au moins ça incite à ne pas opter pour des caméras top définition ;) ce qui coûtera moins cher au bout du compte ;)

Signaler un abusD’accord avec anakore. A part la vidéo, voler des données en écoutant un disque dur....

Signaler un abusJe demande à voir ... oui ça à l'air "prometteur" mais j'ai du mal à y croire surtout que toute les caméras de surveillances ne sont pas HD ni couleur ... tout ceci les led d'activité du disque dur ou encore les sons qui émanent d'un GPU ça me parait assez gros ... je suis pas un hacker pourtant je comprend que lorsqu'un ventilateur de GPU tourne c'est que le GPU chauffe c'est soit un jeux video, soit un navigateur internet, mais de là à découvrir le ou les documents visionnés ... faut peut être arrêter la moquette ;)

Signaler un abus