Les cybercriminels ont souvent une grande imagination et varient les manières d’attaquer. Dernier exemple en date, cacher un malware - en l’occurrence Vidar - dans un fichier d’aide HTML compilé (Compiled HTML ou CHM) de Microsoft. Il s’agit d’un format de fichier d'aide en ligne propriétaire de l’éditeur, normalement utilisé pour la documentation des logiciels. La découverte a été faite par des experts de Trustwave et relatée dans un blog. Ce fichier, qui utilise le suffixe « CHM », est emballé dans une ISO (sous couvert d’un .doc) contenant la charge utile de Vidar. Si l’attaquant parvient à convaincre sa cible d’extraire le faux document, alors l’exécution du fichier déclenche le malware et compromet le système, déclare Diana Lopera, chercheuse chez Trustwave

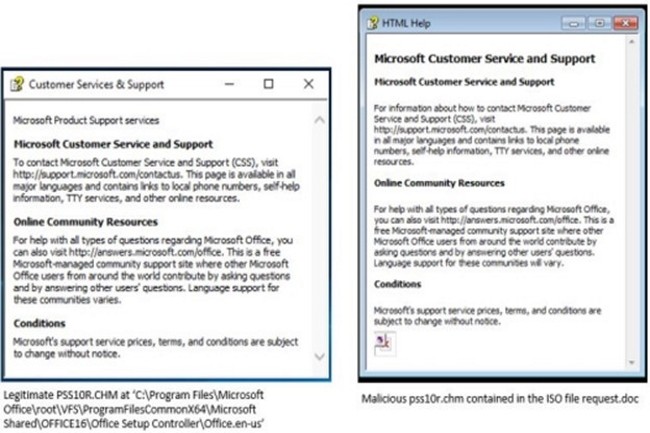

Le fichier CHM utilisé dans l'attaque est en grande partie une copie d'un CHM légitime, mais il comporte un code d'application HTML ajouté : ce code supplémentaire active discrètement le malware en arrière-plan. L’experte note que la version particulière de Vidar utilisée dans l'attaque est la version 50.3 et qu'elle reçoit ses instructions de serveurs de C&C (commande et contrôle) depuis le réseau social Mastodon. Une fois enclenché, le malware télécharge les informations de configuration à partir des serveurs C&C identifiés par la page Mastodon et commence son travail : il collecte d'abord les informations système et les mots de passe des navigateurs et d'autres applications, renvoie ces informations sous forme de fichier ZIP au serveur C&C, puis se supprime, éventuellement après avoir attiré d'autres logiciels malveillants sur la machine infectée. « L'ajout d'un fichier malveillant à un format de fichier non suspect est l'une des astuces utilisées par les attaquants pour échapper à la détection », écrit Diane Lopera.

Vidar, un spécialiste du vol de données

Vidar a été observé pour la première fois à la fin 2018, selon un rapport du spécialiste de la sécurité du cloud Infoblox. Il s’agirait d'un variant d’Arkei, connu pour être un infostealer, c’est-à-dire un voleur de données. Vidar est vendu sur des forums et a la capacité de voler une grande variété de données, comme les numéros de carte de crédit, les noms d'utilisateur et les mots de passe, les captures d'écran du bureau et des portefeuilles de crypto-monnaies. Il peut même contourner certains types d'authentification à deux facteurs, en ciblant particulièrement la pile Authy 2FA.

Comme toujours, de bonnes pratiques en matière de sécurité du courrier électronique peuvent atténuer ou éliminer les risques posés par Vidar - il faut être extrêmement prudent lorsqu'on ouvre des pièces jointes provenant d'expéditeurs inconnus et dont l'objet est générique, et la vérification par téléphone ou en personne doit être la première mesure à prendre en cas de doute sur la légitimité d'un tel message.

Commentaire