Salt Typhoon, le célèbre groupe APT soutenu par la Chine, semble avoir mis à jour son arsenal avec des portes dérobées améliorées, alors même que les États-Unis augmentent la pression sur l'espionnage chinois. Selon Eset Research, qui suit le groupe malveillant en tant que FamousSparrow, celui-ci a déployé deux versions de sa porte dérobée SparrowDoor avec plus de modularité et une exécution parallèle des commandes. Ces deux versions de la backdoor « constituent un progrès notable par rapport aux versions précédentes, notamment en termes de qualité du code et d'architecture », explique Eset dans un billet de blog. « L'une d'entre elles ressemble à la porte dérobée que les chercheurs de Trend Micro ont appelée CrowDoor et qu'ils ont attribuée au groupe APT Earth Estries en novembre 2024. GhostSparrow - alias Salt Typhoon (Microsoft), Earth Estries (Trend Micro), Ghost Emperor (Kaspersky Labs) et UNC2286 (Mandiant) - a intensifié ses activités de cyberespionnage en pénétrant dans les réseaux de télécommunications américains et en accédant aux données de plus d'un million de personnes.

L'une des principales caractéristiques des deux variantes inédites signalées par Eset est leur capacité à exécuter des commandes en parallèle. Cela signifie que les dernières variantes peuvent exécuter des tâches en parallèle afin d'améliorer l'efficacité, d'échapper à la détection et de maintenir la persistance. « Le changement le plus important est la parallélisation des commandes qui prennent du temps, telles que les E/S de fichiers et le shell interactif », explique Eset. « Cela permet à la porte dérobée de continuer à traiter des commandes pendant que ces tâches sont exécutées. L'exécution simultanée d'opérations critiques mais chronophages vers d'autres commandes rend la détection et l'interruption plus difficiles, car les tâches telles que l'exfiltration de données ou la modification du système se poursuivent sans interruption, même si l'on tente d'analyser ou d'interrompre la porte dérobée. En outre, le caractère modulaire introduit dans la porte dérobée lui confère une capacité à mettre à jour dynamiquement les configurations, de passer d'un serveur C&C à un autre et d'exécuter des charges utiles personnalisées sans redéploiement, selon Eset

Des variantes inédites utilisées contre des entreprises américaines et mexicaines

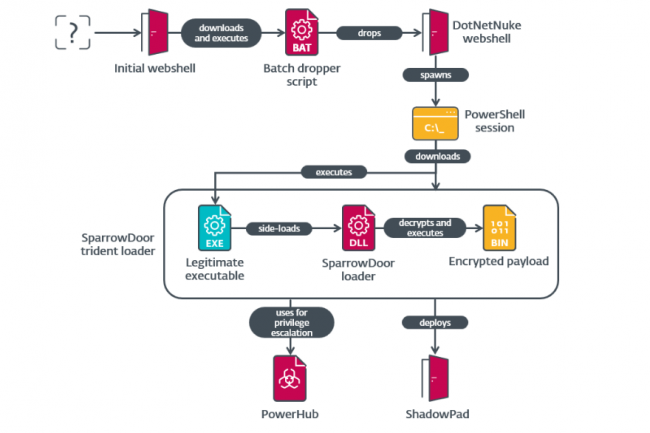

Les chercheurs d'Eset ont déclaré avoir repéré les variantes de SparrowDoor lors d'une enquête sur un incident de sécurité survenu en juillet 2024 au sein d'un groupe de commerce financier opérant aux États-Unis. « En aidant l'entité concernée à remédier à la compromission, nous avons fait une découverte inattendue dans le réseau de la victime », ont déclaré les chercheurs. « Cette campagne est également la première fois que FamousSparrow a utilisé ShadowPad, une porte dérobée vendue dans le privé, connue pour n'être fournie qu'à des acteurs de menaces alignés sur la Chine. La campagne s'est étendue à l'intrusion dans un institut de recherche au Mexique, deux jours avant la compromission aux États-Unis. Lorsque les chercheurs ont introduit les techniques et les IoC dans un système de suivi, ils ont révélé d'autres activités, dont une attaque contre un institut gouvernemental au Honduras.

Contrairement à Microsoft qui affirme que Salt Typhoon recouvre la même chose que FamousSparrow et GhostEmperor, Eset n'a pas fait ce choix. « Il y a quelques chevauchements entre les deux, mais de nombreuses divergences », souligne l'entreprise. « D'après nos données et notre analyse des rapports publics, FamousSparrow semble constituer un groupe distinct ayant des liens éloignés avec les autres groupes mentionnés dans ce rapport [...] À l'heure où nous écrivons ces lignes, Microsoft, qui a créé le groupe Salt Typhoon, n'a pas publié d'indicateurs techniques ni de détails sur les TTP utilisées par l'acteur de la menace, et n'a pas non plus fourni d'explication à cette attribution. Pour éviter de brouiller davantage les pistes, nous continuerons à suivre le groupe d'activités que nous considérons comme directement lié à SparrowDoor sous le nom de FamousSparrow jusqu'à ce que nous disposions des informations nécessaires pour évaluer de manière fiable ces demandes d'attribution. »

Commentaire