Lenovo a admis avoir fait une énorme boulette en préchargeant dans certains PC portables un programme exposant les utilisateurs à des attaques potentielles et indique qu'il va bientôt fournir un outil pour le supprimer. « J'ai maintenant un bon nombre d'ingénieurs très embarrassés dans mon équipe », a indiqué jeudi Peter Hortensius, le CTO de Lenovo dans une interview. « Ils se sont plantés ».

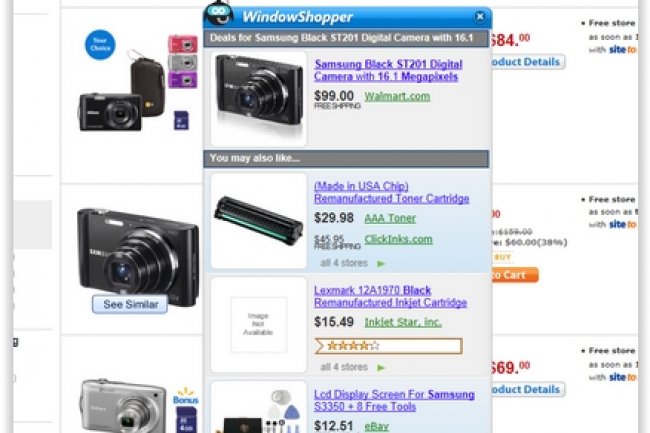

Les plaintes d'utilisateurs remontent au mois de septembre dernier au sujet d'un programme tiers appelé Superfish qui fournit des recommandations produits dans les résultats de recherche. Mais depuis mercredi, l'affaire est montée d'un cran depuis qu'on a appris que cet adware présentait un sérieux problème de sécurité.

Ce logiciel interfère avec le trafic web chiffré SSL en installant son propre certificat racine dans la liste des certificats de confiance utilisés par les navigateurs. Il les utilise ensuite pour générer des certificats SSL pour les sites web HTTPS sur lesquels vont les utilisateurs, permettant d'agir comme un proxy entre les utilisateurs et ces sites web sécurisés.

Des risques d'attaques man-in-the-middle

Des experts en sécurité ont découvert que la clé privée de ce certificat pouvait être retrouvée par une opération de reverse engineering, permettant à des pirates de lancer des attaques man-in-the-middle lorsque les utilisateurs se connectent à des hotspots WiFi publics ou des réseaux compromis. Cela a été confirmé par Robert Graham, CTO d'Errata Security.

« Le fait que Superfish a laissé les utilisateurs vulnérables à des attaques est inacceptable », a indiqué Peter Hortensius qui a précisé également que Lenovo n'était pas au courant de cette vulnérabilité avant qu'elle ne soit publiquement découverte. Le constructeur travaille à un outil permettant de désinstaller Superfish et a d'ores et déjà publié des instructions afin de le supprimer manuellement. L'outil de désinfection sur lequel Lenovo travaille pourrait être fourni par le biais d'un correctif poussé de façon automatique ou bien par le biais de partenaires comme Microsoft ou McAfee plutôt que de pousser les utilisateurs à le télécharger depuis son site.

Les modèles de portables qui peuvent contenir par défaut Superfish appartiennent aux séries suivantes : A, E, G, U, Y, Z, S, Flex, MIIX et Yoga.

"Lenovo n'était pas au courant de cette vulnérabilité avant qu'elle ne soit publiquement découverte" : il faut plutôt dire que LENOVO installe n'importe quoi sur ses ordinateurs sans se soucier de la sécurité de ses clients du moment que ça rapporte de l'argent ou alors qu'ils sont complètement nuls techniquement.

Signaler un abusQuand on sait que les machines sont subventionnées chez les fabricants à environ 20$ par logiciel préinstallé, il faudrait être bien niais pour s'imaginer que tous ces braves gens ne récupèrent pas leur mise quelque part.

Signaler un abusA quand enfin la vente des machines nues pour tout le monde, et l'obligation de fournir une fois pour toute les codes sources de tous les drivers ?