Tous les éléments de langage ont été pesés pour éviter la panique. Teamviewer, éditant un logiciel d’accès à distance a publié un communiqué indiquant que son équipe de sécurité avait « détecté une irrégularité » au sein de l’un de ses réseaux. Une tournure élégante pour signifier un piratage de son environnement IT. L’intrusion a été relevée mercredi par la société basée en Allemagne et a immédiatement appelé de l'aide auprès d’enquêteurs spécialisés en cybersécurité.

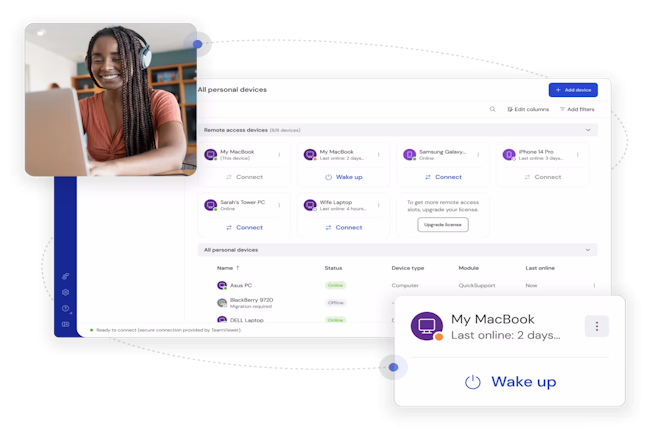

L’éditeur a également pris des « mesures de remédiation nécessaires » et a activé son plan de réponse à incident. Dans son communiqué, il a souhaité rassurer ses clients, « l'environnement informatique interne de Teamviewer est totalement indépendant de celui du produit. Il n'y a aucune preuve suggérant que ce dernier ou les données des clients sont affectés ». Effectivement, une compromission de la plateforme d’accès à distance pourrait avoir un effet dévastateur sur les 600 000 clients (par exemple l'écurie de Formule 1 Mercedes) revendiqués par la société.

Les groupes APT ciblent activement les services Teamviewer

La nouvelle de l’intrusion a été rapportée, selon nos confrères de Bleepincomputer, pour la première fois sur Mastodon par Jeffrey, un professionnel de la sécurité informatique. Il a partagé une alerte diffusée sur le Dutch Digital Trust Center, un portail web utilisé par le gouvernement, les experts en sécurité et les entreprises néerlandaises pour partager des informations sur les menaces en matière de cybersécurité.

D’autres alertes ont ensuite suivi comme celle de NCC dont l’équipe de sécurité « a été informée d'une compromission importante de la plateforme d'accès et d'assistance à distance TeamViewer par un groupe APT », sans citer le nom du groupe en question. Le Health Information Sharing and Analysis Center (Health-ISAC) aux Etats-Unis a publié une note montrant que les services TeamViewer étaient activement ciblés par le groupe de pirates russes APT29, également connu sous les noms de Cozy Bear, Nobelium et Midnight Blizzard. L’organisation recommande d'examiner les logs pour détecter tout trafic inhabituel de bureau à distance.

J'ai abandonné TeamViewer depuis longtemps et depuis deux ans aussi AnyDesk: les prix de licences sont exagérés et la confidentialité via leurs serveurs relais n'offre pas de garanties suffisantes, sans compter qu'en cas de changement de connexion (par exemple de 4G vers wifi) il faut attendre longtemps que le serveur retrouve la nouvelle ip. Du coup, j'ai trouvé l'excellent RustDesk, OpenSource, qui permet d'installer son propre serveur, avec une clé de sécurité forte.

Signaler un abusÇa leur apprendra j'ai arrêté de l'utiliser parce qu'en usage pour le particulier comme moi il me forcé à attendre 5 minutes avant de relancer une session après chaque session.. quand avec anydesk tu peux directement reconnecter ta session après déconnexion de celle ci

Signaler un abus