Les systèmes informatiques de la défense nationale du Japon auraient-ils percés par des hackers ? C'est en tout cas ce qu'a indiqué ce dimanche Kyodo News et Japan Times, d'après des sources en provenance du ministère de la Défense japonais. Selon le quotidien, un attaquant a été capable de pénétrer dans les systèmes informatiques des forces de défense au sol du Japon (Ground Self Defense Force). Le ministère de la Défense aurait découvert cette attaque en septembre. Ce lundi, un porte-parole du gouvernement a cependant indiqué à Bloomberg que l'article de Kyodo News n'était pas exact. Le ministère reçoit chaque jour de nombreux e-mails suspects et d'autres contacts censés être des cyberattaques mais le gouvernement ne souhaite pas s'étendre sur ce sujet pour éviter de faire fuiter des informations concernant sa défense nationale.

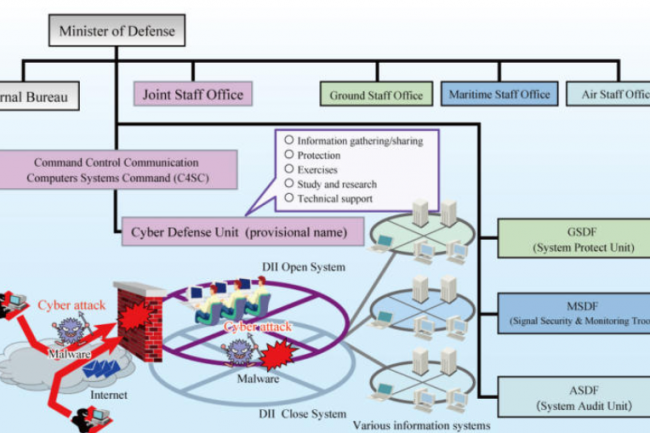

L'attaque qui aurait ciblé en septembre les systèmes informatiques de la défense japonaise n'impliquerait pas de message électronique. L'attaquant serait parvenu à utiliser des ordinateurs de la National Defense Academy et de la National Defense Medical College comme des passerelles pour aller dans l'infrastructure d'information de défense (DII) à laquelle se connecte les bases japonaises. D'après le site du ministère de la défense japonais, cette infrastructure est constituée de deux réseaux, l'un ouvert, l'autre fermé, sachant que le premier est connecté à Internet via un pare-feu. Le hacker aurait utilisé un lien entre les deux pour mener son attaque, a indiqué une source citée par Kyodo News.

Un plan cybersécurité encore jeune

Le gouvernement a immédiatement monté d'un cran son niveau d'alerte cybersécurité suite à la découverte de cette attaque et a temporairement bloqué l'accès Internet aux agents travaillant dans les forces de défense au sol. Cela fait seulement trois ans que le Japon a décidé de créer sa propre unité de défense cyber, rendant des comptes au ministère au travers des systèmes de commande et de contrôle des communications (C4SC), afin de muscler ses systèmes informatiques contre les cyberattaques.

Commentaire