La National Security Agency (NSA) alerte les utilisateurs contre une vulnérabilité récente, potentiellement « vermifuge », affectant les systèmes Windows 7 et Windows XP, ce qui signifie qu'elle pourrait être exploitée et déclenchée par des logiciels malveillants. Mi-mai, Microsoft a émis une alerte de sécurité concernant une vulnérabilité d'exécution de code à distance portant la référence CVE-2019-0708, surnommée depuis BlueKeep. Cette vulnérabilité peut affecter Windows 7, Windows XP, Windows 2003, Windows Server 2008 R2, et Windows Server 2008. Microsoft a livré un patch BlueKeep pour Windows 7 et un autre patch pour Windows XP.

L’éditeur recommande vivement aux utilisateurs de l’appliquer sur les systèmes concernés. En effet, le code conçu pour exploiter la vulnérabilité pourrait disséminer une pré-authentification, sans aucune intervention de l'utilisateur. « Ces conditions de reproduction sont idéales pour la propagation d’un ver qui ressemble à WannaCry », a prévenu Microsoft. En 2017, WannaCry avait mis hors d’état des millions d'ordinateurs à partir d’une attaque simple à très large propagation, infectant les machines avec des ransomwares. La NSA craint que cela ne se reproduise. « Ce genre de vulnérabilité est de plus en plus couramment exploité par les attaquants qui utilisent un code malveillant ciblant spécifiquement la vulnérabilité », a écrit l’agence de sécurité américaine. « La vulnérabilité pourrait par exemple être exploitée pour mener des attaques par déni de service ».

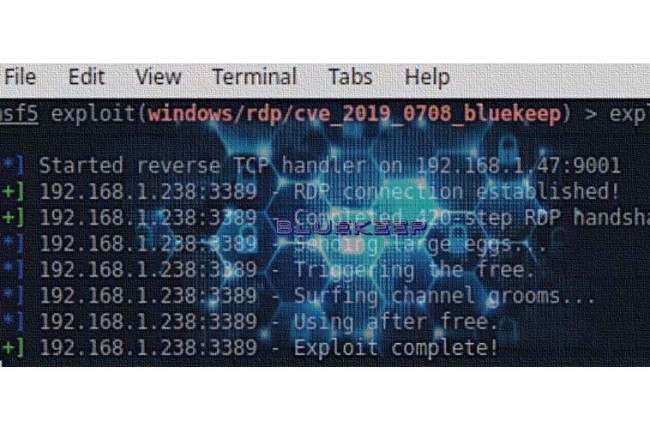

Un code d'exploit bientôt diffusé à large échelle ?

La NSA estime que dans peu de temps, le code d'exploitation à distance sera largement disponible pour cette vulnérabilité. L’agence craint que les pirates n'utilisent la vulnérabilité dans des ransomwares et des kits d'exploit contenant d'autres exploits connus, augmentant ainsi les capacités de nuisance contre d'autres systèmes non corrigés ».

Même si la vulnérabilité a été découverte il y a plus de deux semaines, Microsoft fait remarquer que les cybercriminels agissent rarement aussi rapidement. Par exemple, il s’est passé deux mois entre la découverte de la vulnérabilité EternalBlue, qui avait préparé le terrain pour les attaques WannaCry, et le moment où les pirates ont commencé à l'exploiter. « Même s’ils disposent de 60 jours environ pour mettre à jour leurs systèmes, de nombreux clients ne l'ont pas encore fait, a ajouté Microsoft. Naturellement, l’éditeur profite de l'occasion pour encourager les clients à migrer de leurs anciens systèmes d'exploitation vers son dernier système Windows 10.

Les versions Windows 8/10 non concernées

Alors que la firme de Redmond a pris la décision inhabituelle de livrer un patch BlueKeep pour Windows XP, le support de Windows 7 arrive quant à lui à son terme en janvier prochain. « Les clients exécutant Windows 8 et Windows 10 ne sont pas affectés par cette vulnérabilité, et ce n'est pas un hasard si les versions ultérieures de Windows ne sont pas affectées », a écrit opportunément Microsoft. « Microsoft investit massivement dans le renforcement de la sécurité de ses produits, souvent par le biais d'améliorations architecturales majeures dont ne peuvent pas bénéficier les versions antérieures de Windows ».

et comment forcer les gens à passer sur W10 ou 8 !!! comme la MAJ n'est plus gratuite on en reçoit des messages pour la migration !! je serais pas surpris que cette faille soit créé par l'éditeur !!

Signaler un abus