La recherche de failles c'est un peu comme la cueillette aux champignons : il suffit de se baisser pour en ramasser. C'est ce qui est arrivé à Justin Paine, directeur de la confiance et de la sûreté chez Cloudflare, qui en se baladant sur l'outil de scan de ports Shodan a découvert le 4 juillet 2019 l'existence d'une gigantesque base de données ElasticSearch non sécurisée. D'un volume de près de 40 Go et renfermant environ 134 millions de documents, cette base appartenant à Honda Motor Company ressemblait plus à la caverne d'Alibaba qu'à autre chose.

« Les informations disponibles dans la base de données semblaient ressembler à un inventaire de toutes les machines internes de Honda. Ces informations comprenaient des informations telles que le nom d'hôte de la machine, l'adresse MAC, l'adresse IP interne, la version du système d'exploitation, les correctifs appliqués et le statut du logiciel de sécurité des terminaux Honda », a expliqué dans un billet Justin Paine. Ce dernier a réussi à entrer en contact, via Twitter, avec l'équipe de sécurité du constructeur automobile le 6 juillet qui a fait le nécessaire pour combler cette faille de sécurité. « Merci beaucoup d'avoir signalé la vulnérabilité. Le problème de sécurité que vous avez identifié aurait potentiellement permis à des tiers de consulter certaines des données cloud de Honda contenant des informations relatives à nos employés et à leurs ordinateurs. Nous avons examiné les journaux d’accès du système et n’avons trouvé aucun signe de téléchargement de données par des tiers. À l'heure actuelle, rien n'indique que des données aient été divulguées, à l'exception des captures d'écran que vous avez prises. Nous prendrons les mesures appropriées conformément aux lois et réglementations en vigueur et continuerons de mettre au point des mesures de sécurité proactives pour prévenir des incidents similaires à l'avenir ».

Une catastrophe évitée

Plus de peur que de mal donc pour Honda qui est passé à côté de la catastrophe si cette base non sécurisée avait été découverte par une personne bien moins intentionnée. Les données de cette base remontaient jusqu'au 13 mars 2019. « Ce qui rend ces données particulièrement dangereuses entre les mains d’un attaquant, c’est qu’elles vous indiquent exactement où se trouvent les points faibles. En particulier, je ne nommerai pas le principal fournisseur de systèmes de sécurité des points d'extrémité qui protège les machines de Honda, mais les données indiquent clairement quel fournisseur ils utilisent et quelles machines disposent du logiciel de sécurité des points d'extrémité activé et à jour. Les données semblent indiquer quelles machines n’ont pas la sécurité des points de terminaison activée, quelles machines exécutent des systèmes d’exploitation plus anciens, et si vous présentez une vulnérabilité particulière, vous pouvez rapidement rechercher les machines qui n’ont pas encore été corrigées à l’aide de ces données », précise Justin Paine.

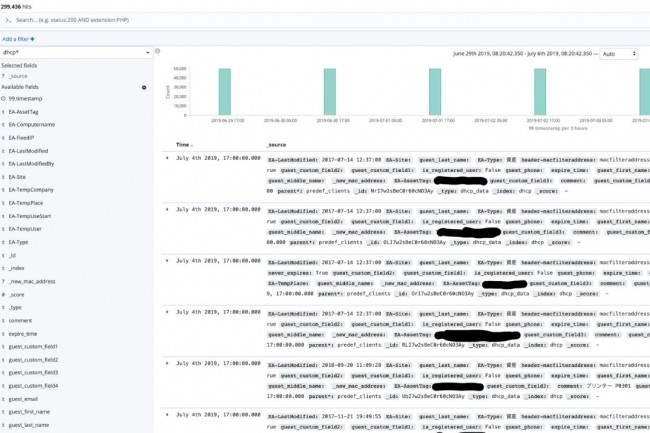

Parmi les tables de données accessibles, on trouve la "ad_com_all" incluant le nom de l'employé, le nom d'hôte, le type de système d'exploitation et la version du système d'exploitation, la "ad_user_all" (adresse électronique de l'employé, nom de l'employé, département, dernière connexion, numéro de l'employé, nom du compte et champ mobile) ou encore la "comterminal" (adresse électronique de l’employé, département, adresse IP de la machine, adresse MAC, nom d’hôte, système d’exploitation, type de machine, état de sécurité du noeud final et application de la base de connaissances Windows / correctifs) ainsi que la "dhcp_data" (numéro d'inventaire pour un périphérique et l'adresse MAC et le champ "EA-LastModifiedBy" incluant les noms d'utilisateur ayant dû apporter des modifications). La table "printer_data" recensant toutes les adresses des terminaux d'impression était aussi accessible tout comme la table relative à la sécurité des endpoints dont Justin Paine n'a pas partagé beaucoup d'informations par souci de sécurité. Enfin, le CEO de Honda, Takahiro Hachigo, n'a pas été épargné puisque se trouvait aussi dans la base des informations relatifs à son portable (Adresse MAC, correctifs Windows, système d'exploitation, version du système d'exploitation, état de sécurité des points de terminaison,adresse IP et le type de terminal) qu'à son nom de compte, identifiant d'employé, département, pseudo de son e-mail, dernière connexion...

Commentaire