Dans un courrier adressé aux banques et aux institutions financières – plus de 7 000 institutions de 192 pays sont reliées à son réseau – la société Swift demande l’aide de ses clients tout en insistant sur le fait que le système d’échanges lui-même est toujours sécurisé. « Cependant, des intrusions dans l’infrastructure de certains clients ont permis aux pirates d'autoriser des transactions frauduleuses et de les transmettre sur le réseau Swift », indique encore le courrier. À ce jour, c'est la meilleure façon d’expliquer comment des instructions authentifiées ont été envoyées de la Banque du Bangladesh à la Réserve fédérale américaine, ordonnant le transfert de près de 1 milliard de dollars US. La FED a transféré environ 101 millions de dollars avant d'identifier une anomalie dans l'une des instructions et jusqu'à présent l’institution n’a pu récupérer que 20 millions de dollars sur ce transfert. « Certes, les clients sont responsables de la sécurité de leur propre environnement, mais la sécurité est aussi notre priorité. En tant que coopérative de l'industrie financière, nous nous engageons à aider nos clients à lutter contre les cyberattaques », écrit encore le réseau Swift dans son courrier.

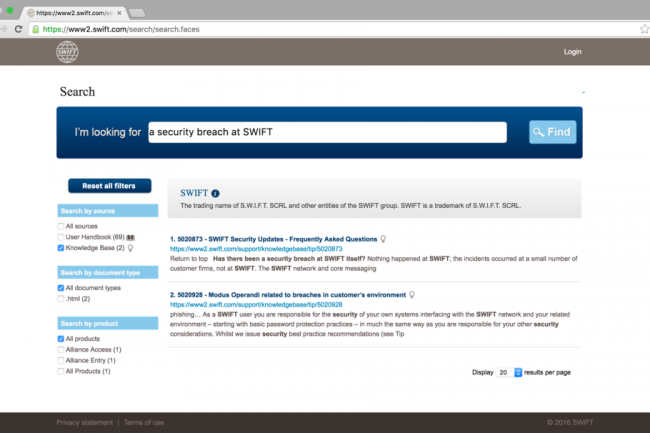

Pour mieux comprendre la procédure utilisée par les attaquants, le réseau veut inciter les clients à lui fournir des informations sur les transferts frauduleux qui auraient pu être effectués en usurpant leur système d’identification Swift. La demande reste très mesurée, même si Swift rappelle que selon les obligations de leur contrat, les clients ont obligation de fournir ce type informations, et qu’ils doivent aussi aider Swift à identifier, enquêter et résoudre les problèmes, en fournissant, si nécessaire, des informations de diagnostic après un incident. Swift a promis à ses clients qu’il partagerait toute nouvelle information sur les malwares ou les violations de système. Le réseau a également prévu de rendre ces informations accessibles à tous dans une section particulière de son site web et a ouvert une base de connaissances intitulée « Modus Operandi des violations survenues dans l'environnement du client » démarrant avec la référence 5020928. « Toute information nouvelle et pertinente portée à notre connaissance et concernant des incidents informatiques survenus dans les institutions des clients sera partagée dans cet espace », a déclaré dans son courrier le réseau Swift Mais, les clients peuvent aussi trouver des informations sur les piratages dans plusieurs autres rubriques de la base de connaissances, sur lesquelles le réseau a récemment communiqué.

Une politique de sécurité obsolète

Par exemple, l’astuce référencée « Tip 5020930 », explique aux clients comment savoir si leur système a été compromis par des malwares qui empêchent le stockage sur le disque dur des accusés de réception de transactions à un emplacement préétabli. Cette procédure très discrète a probablement été utilisée par les pirates pour réaliser le hold-up de la Banque du Bangladesh. L’astuce suivante, référencée « Tip 5020931 », met en évidence des « indicateurs d’intrusion ». Elle permet aux utilisateurs de savoir si leur système a été compromis par un malware capable de corrompre le Master Boot Record (MBR) du disque dur et de le redémarrer. Cette procédure explique peut-être une autre attaque récente dont a été victime un des clients du réseau Swift. « Ce malware, connu de Swift, a été conçu pour détruire le MBR (Master Boot Record) du disque et redémarrer le système. Après redémarrage, le système ne peut plus rebooter », indique Swift.

Les entrées de la base de connaissances montrent qu’au cours des derniers mois, le réseau Swift a mis à jour son logiciel Access Alliance à plusieurs reprises. Le réseau précise dans une de ses « astuces» qu’il est important d’avoir un logiciel à jour, mais que cela ne suffit pas. « La mise à jour du logiciel permet de faire une vérification supplémentaire de l'intégrité et des capacités d'alerte pour ce mode opératoire particulier dans votre interface avec le réseau Swift, mais il ne vous protégera pas contre tous les logiciels malveillants ou n’empêchera pas le vol de vos informations d'identification internes », a écrit la société dans un autre courrier récemment envoyé à ses clients et intitulé « Problèmes de sécurité ». Le réseau Swift apporte également d’autres conseils plus généraux de sécurité à ses clients. Il promet de mettre à jour ces conseils prochainement en proposant d’autres recommandations plus précises pour mieux sécuriser l'accès au réseau.

5 mesures à prendre sans attendre

Pour Doug Gourlay, vice-président corporate de l’éditeur de solutions de sécurité Skyport Systems, « il est grand temps pour Swift de mettre à jour ses directives de sécurité ». Dans un document d'orientation publié le 18 mars (il a été mis à jour le 29 avril avec des informations relatives à la nouvelle version 7.1.15 du logiciel Alliance Access), le VP de Skyport Systems juge ces directives insuffisantes. « Le document donne une approche assez globale de la sécurisation du réseau Swift en se basant sur des modalités d’attaques en vigueur il y a dix ans », a écrit dans un message daté du 13 mai dernier, Doug Gourlay. « Mais les temps ont changé et leur modèle n’est plus adapté à l’environnement auquel nous sommes confrontés aujourd'hui ». Voilà d’ailleurs pourquoi des banques comme BNP Paribas ou le Crédit Agricole travaillent sur la technologie blockchain pour certifier des transactions.

Ce dernier estime que Swift devrait prendre cinq nouvelles mesures en matière de sécurité. Tout d’abord, il suggère de limiter la surface d'attaque en restreignant l'accès à la plate-forme Web d’Alliance à des postes de travail spécifiques et sécurisés. Il suggère même à Swift de n’utiliser que des postes de travail virtuels. Ce qui permettrait de reconstruire l’espace de travail après chaque session administrative afin d’éliminer les logiciels malveillants comme les keyloggers. Par ailleurs, il est choqué de voir que Swift recommande l’usage d’Internet Explorer, dont la dernière version date de 2013, et de Firefox, pour accéder à la plate-forme Web, sans mentionner Chrome ou Microsoft Edge, le navigateur par défaut de Windows 10. « Je ne vais pas m’étendre sur les recommandations concernant le choix du navigateur… Tout le monde sait de quoi je parle. Enfin, je l’espère… ».

la responsabilité des institutions financières dans la maitrise d'un niveau de sécurité associé aux menaces d'aujourd'hui est indéniable ! Ne faudrait t'il pas que le fournisseur de services financiers assure un niveau d'exigence suffisant auprès de ses clients ? surprenant auprés d'une communautée si préoccupée de ses intérêts !

Signaler un abusPenser que les mesures de sécurité sont dépendantes de l'utilisateur révèlent une incompréhension totale de ce qu'est la sécurité d'un système d'information.

Signaler un abusSWIFT est bien plus sophistiqué que ça.

C'est article n'est pas clair, pour le moins !

Il ne faut pas être choqué de voir que SWIFT supporte l'usage d'Internet Explorer.

Signaler un abusSWIFT est une coopérative et se base sur les retours de ses clients.

En l'occurence la communauté soutient et demande à ce qu'internet explorer soit utilisé.

Il y a plus de 6 mois, SWIFT a essayer de forcer tout le monde à utiliser Edge mais le retour de la communauté a enterré le sujet assez rapidement.

Pour le sujet des recommandation se sécurité, il n'est pas étonnant de voir que SWIFT ne souhaite pas diffuser de l'information sur toutes les pratiques qui permettent de mettre en risque les postes utilisateurs. En effet pour toute bonne pratique de sécurisation largement diffusée il y a un nouvel angle d'attaque.

Est-ce la vocation d'un fournisseur d'accès que d'expliquer à ses clients comment travailler proprement ?

La sécurité ne devrait pas être le parent pauvre d'une institution financière.

Les sujets soulevés relève plus de la politique du SI de chaque institution qui à mon sens ne devrait pas être dictée par SWIFT.