En direct de Barcelone. Avec le rachat en juin dernier de la start-up lyonnaise Sentryo, spécialisée dans les solutions de visibilité et de sécurité pour les réseaux de systèmes de contrôle industriels, Cisco cherchait à renforcer ses propositions sur le marché de l’IoT industriel. Comme nous l’a expliqué Eric Greffier, director manager architect sales chez Cisco EMEAR, les usines ont fini par adopter des systèmes IPv6 pour profiter de la remontée puis de l’analyse des données produites par les équipements. « Avec le rachat de Sentryo, Cisco entendait se positionner de manière plus forte sur le marché de la sécurité des systèmes industriels […] Avec des équipes toujours basées à Lyon, Sentryo peut désormais rayonner au niveau mondial grâce au soutien de Cisco ». L'année dernière, l'équipementier américain avait commercialisé une famille de commutateurs, dont les Catalyst IE3x00, des logiciels, des outils de développement et des plans pour fusionner l'IoT et les réseaux industriels avec les réseaux de type Intent Based Network et la sécurité informatique classique, la surveillance et le soutien au développement d'applications. Ce déploiement de sécurité comprenait également le logiciel Edge Intelligence pour simplifier l'extraction des données IoT en périphérie du réseau.

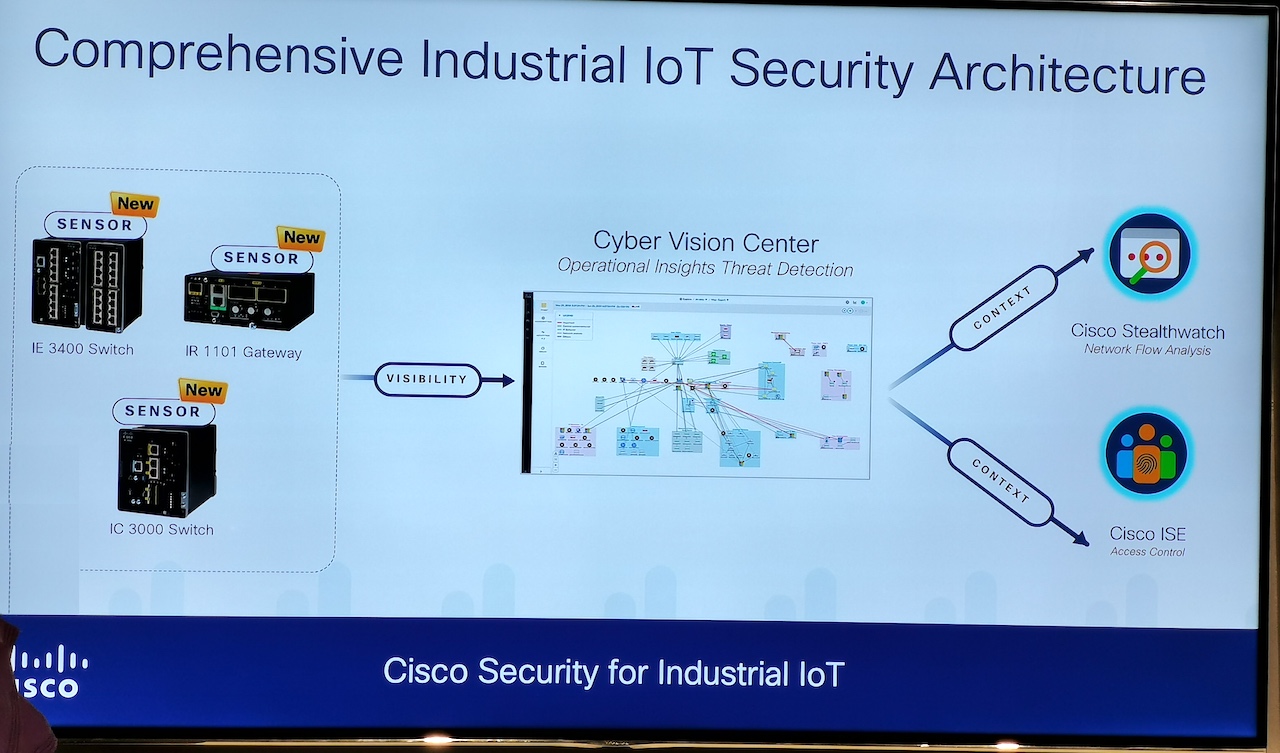

Pour exploiter la solution Sentryo, qui repose sur l’analyse des paquets circulant sur les réseaux, Cisco a déployé ce qu'il appelle une architecture de sécurité globale pour les environnements industriels IoT. Celle-ci comprend des produits existants, mais aussi un logiciel appelé Cyber Vision, renforcé par les expertises de Talos, capable de découvrir et surveiller de manière automatisée les actifs industriels attachés au vaste portefeuille de réseaux IoT de l’équipementier. Ce dernier cherche à mieux protéger une myriade de dispositifs IoT en périphérie grâce à un agent installé sur les switchs industriels pour regarder ce qui se passe sur le réseau. Cet agent peut être utilisé sur des équipements hétérogènes avec Sentryo ou sur les produits Cisco avec Cyber Vision, nous a précisé Eric Greffier. « Nous sommes numéro 1 dans le réseau et nous entendons progresser significativement sur celui de l’OT (IT and operational technology) en améliorant la production grâce à nos gateways ». Le logiciel de sécurité Cyber Vision promet donc de protéger les actifs industriels dans l'un des environnements réseaux les plus disparates.

Les produits Sentryo comprennent une plate-forme d'inventaire des actifs, de surveillance des réseaux et de renseignement sur les menaces, y compris des capteurs de bord de réseau qui analysent les flux du réseau. (Crédit Cisco)

Des analyses renforcées par les expertises de Talos

Dans cette optique, Cyber Vision intégre une sonde ou agent dans les équipements IoT de Cisco (mini serveur, commutateur et passerelle) pour découvrir les actifs du réseau et décoder les flux de processus spécifiques à l'industrie à l'aide de la technologie passive d'inspection approfondie des paquets (DPI) de Sentryo. Ensuite, en utilisant une combinaison de règles spécifiques à l'OT et de renseignements provenant de l'équipe de recherche sur les menaces Talos, il permet de détecter et de surveiller les anomalies en temps réel. Les informations recueillies par Cyber Vision peuvent également être utilisées pour développer des politiques de segmentation dans le moteur Cisco Identity Services Engine (ISE) existant pour le contrôle d'accès et la segmentation et le DNA Center pour la gestion centralisée. L'idée est de laisser l'informatique et les technologies de l'information arrêter la propagation sans entrave des menaces dans les environnements opérationnels - un processus qui est très manuel et qui ne suit pas l'évolution des besoins actuels. Cyber Vision peut également transmettre des données à des plateformes tierces de gestion d'informations et d'événements de sécurité, telles que IBM QRadar et Splunk. En complément, Cisco propose l’outil Edge Intelligence, qui analyse les paquets IoT et recueille les données des dispositifs connectés pour créer des flux logiques de la périphérie vers les clouds privés, publics ou de tiers. Par exemple, si le bras d'un robot de peinture d'un système distant doit être remplacé, il peut envoyer des données télémétriques ou des informations sur le problème. Edge Intelligence extrait ces données et envoie à l'équipe OT des informations qu'elle peut utiliser pour résoudre le problème.

Grâce Cyber Vision, les groupes de technologies informatiques et opérationnelles (OT) pourront travailler ensemble pour fournir une détection avancée des anomalies dans les environnements IoT industriels, nous a indiqué Liz Centoni, senior vice-présidente en charge des activités cloud, compute et IoT chez Cisco, lors d’un point presse à Barcelone. « L'architecture comprend à quoi ressemble le trafic industriel normal, et si quelque chose sort de l'ordinaire, comme un contrôleur logique programmable industriel local qui commence soudainement à communiquer avec un ordinateur dans un autre pays, les responsables de la sécurité informatique et opérationnelle peuvent être avertis immédiatement », a précisé la dirigeante qui a présenté, lors de sa keynote du mardi 28 janvier, un client français utilisant Cyber Vision : Stéphane Chopart, responsable de la sécurité produit chez Airbus Helicopter. « Nous avions des besoins en visibilité IoT afin de savoir ce que nous avions déjà à l’intérieur de nos usines avant d’étendre les réseaux […] Cyber Vision est devenu un élément clef de notre sécurité IoT ».

La solution Cyber Vision arrive sur des appliances pour analyser le trafic IoT industriel. (Crédit S.L.)

Pour accompagner Cyber Vision, Cisco commercialise trois appliances : les switchs IE-3400 et IC-3000 ainsi qu’une gateway IR 1101 pour découvrir les équipements et capteurs IoT sur le réseau et analyser le trafic local. « Des produits performants à un prix raisonnable », a souligné la dirigeante. Les tarifs ne nous ont toutefois pas été communiqués à ce jour. L'architecture de sécurité cherche à relever un certain nombre de défis dans l'arène de l'IoT, explique Cisco. Les projets de l'IoT dans des contextes opérationnels manquent généralement d'inventaires de ressources à jour avec une base de référence de modèles de communication normaux pour détecter les anomalies de sécurité et de configuration. Les réseaux, non gérés, des usines permettent une propagation sans entrave des menaces de cybersécurité, ce qui peut impacter les temps d'arrêt des systèmes et augmente les risques pour les personnes et les processus industriels. Et bien que les données soient une mine d’or, elles sont piégées dans des environnements hétérogènes incorporant des protocoles spécifiques à l'industrie qui sont étrangers aux outils informatiques et de sécurité, explique encore la responsable de Cisco.

Commentaire