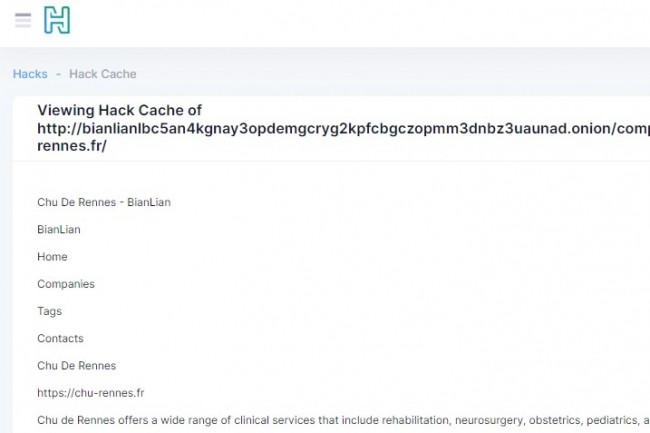

Quelques heures après l'attaque informatique visant le CHU de Rennes le 21 juin, l'autorité régionale de santé (ARS) de Bretagne avait prévenu que l'incident avait entraîné une exfiltration de données. Selon HackNotice répertoriant les leaks, le cybergang BianLian à la manœuvre a commencé à publier les données de l'établissement de santé breton dont le volume global atteindrait 300 Go. « Une trentaine de professionnels du CHU a reçu ce jour un mail suspect, non encore authentifié, menaçant le CHU d’une diffusion, sur le darkweb, de tout ou partie des données ayant fait l’objet d’une exfiltration illégitime lors de la cyberattaque intervenue le 21 juin dernier. Les professionnels du CHU ont été alertés dès ce matin et invités à ne surtout pas donner suite aux instructions mentionnées, en informant immédiatement les équipes de sécurité informatique », a précisé le CHU dans un communiqué transmis à la rédaction.

Leur nature apparaît variée : comptable, financière, technique, sachant que des informations personnelles feraient aussi partie du lot. « Il n’est pas possible à ce jour d’identifier avec précision la nature exacte et le contenu des données qui ont fait l’objet de cet accès illégitime mais le CHU a constaté un potentiel accès à des fichiers informatiques contenant des données de santé, associées ou non à une identité, sur un périmètre restreint des systèmes informatiques du CHU de Rennes », a précisé l'établissement de santé. Les données patients auxquelles les cyber-attaquants ont potentiellement eu accès au Centre de Soins Dentaires (CSD), des salles techniques de cardiologie et des laboratoires du CHU. Selon les investigations menées, des données à caractère personnel des professionnels du CHU sont également concernées par la fuite des données incluant des numéros de sécurité sociale et des bulletins de salaire.

Des risques d'escroquerie et d'hameçonnage élevés

Si ce leak s'avère effectif, des risques élevés d'exploitation à des fins malveillantes - en particulier via des tentatives de spear phishing - sont à craindre. La vigilance est donc particulièrement forte, aussi bien pour le personnel du CHU que les patients. Les professionnels de l'établissement ont été informés et accompagnés dans l’application des recommandations nationales disponibles en matière de protection des données personnelles a indiqué la structure hospitalière. « Une information générale concernant la fuite de données personnelles et les recommandations liées est également organisée pour les patients par voie de presse, par affichage dans les salles d’attente ainsi que par un courrier en ligne sur le site internet de l’ARS Bretagne », explique-t-elle. « Le CHU invite les patients et les professionnels à la plus grande vigilance face aux risques d’escroquerie ou d’hameçonnage qui pourraient survenir dans les prochaines semaines. En cas de constatation d’une utilisation frauduleuse de leurs données personnelles, il est recommandé aux patients de porter plainte rapidement. Ils sont également invités à en informer le CHU ».

« À date, même si rien ne permet d'affirmer qu'il y ait un rapport entre la cyberattaque avortée que le CHU de Rennes subissait il y a quelques semaines et cette publication, la prudence est de mise », a prévenu de son côté le hacker éthique Clément Domingo. « Jusqu'ici, le groupe de ransomware bianlian n'avait pas revendiqué la cyberattaque contre le CHU de Rennes ». Suite à cette cyberattaque, une plainte a été déposée le 22 juin 2023 et une enquête par le Parquet de Paris, spécialisé dans le traitement judiciaire des cyberattaques, est en cours. Une notification a également été effectuée auprès de la CNIL le 21 juin 2023, comme le prévoit l'article 33 du RGPD.

Commentaire