Microsoft met un pied sur le marché déjà bien encombré (Splunk, IBM, LogPoint, RSA, McAfee...) de la gestion des événements de sécurité. L'éditeur vient en effet d'annoncer la disponibilité (en bêta) d'Azure Sentinel, un service cloud de SIEM embarquant de l'apprentissage machine dédié à la lutte contre les cybermenaces. Cette solution est articulé autour de 4 fonctions : collecte des données (utilisateurs, terminaux, applications, infrastructures...), détection des menaces, investigation et réponse aux incidents.

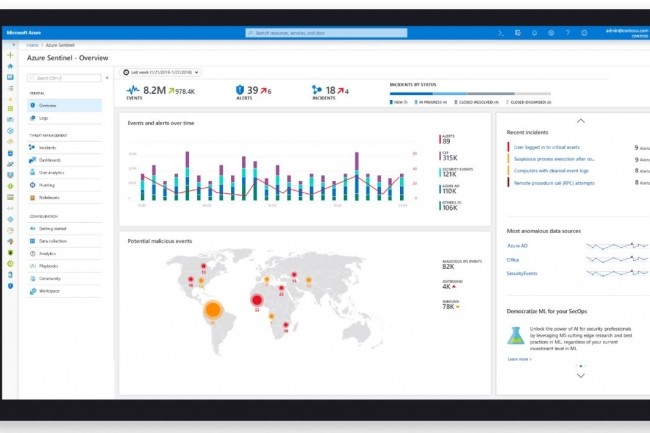

La solution permet de visualiser les événements de sécurité (suivi des alertes dans le temps, découverte de trafic et/ou d'adresses IP malveillantes, anomalies dans des sources de données...) au travers du portail Azure Security Insights dont l'interface s'avère particulièrement claire. Pour l'instant, Azure Sentinel est gratuit mais nécessite un abonnement Azure, dont une version d'essai gratuite de 12 mois est disponible à cette adresse.

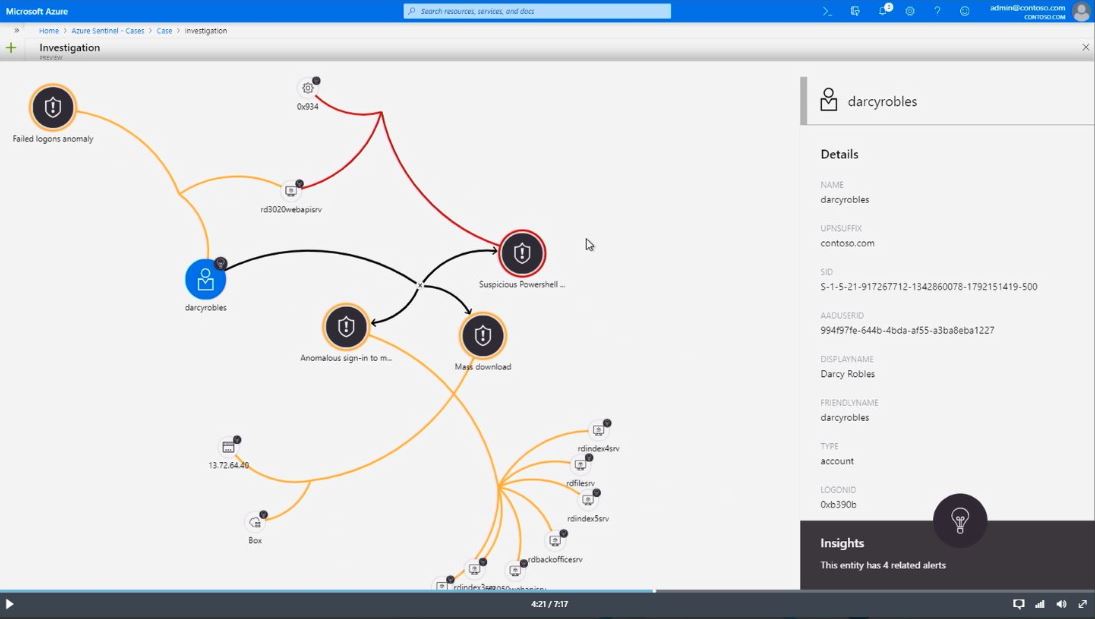

Microsoft Azure Sentinel dispose d'un module d'investigation. (crédit : Microsoft)

Une bêta gratuite qui requiert un abonnement Azure

Azure Sentinel peut se connecter et importer des comptes Office 365 - pour l'instant gratuitement - afin d'analyser et déterminer des comportements malveillants. Les données d'e-mails peuvent notamment servir à découvrir des activités suspectes comme identifier les systèmes (ordinateurs, tablettes, smartphones...) zombies. Elle peut également s'interfacer avec des solutions de sécurité tierces (Cisco, Check Point, Palo Alto et Symantec pour le moment) et collecter des données issues de standards ouverts comme CEF et Syslog. La solution peut par ailleurs s'intégrer à des applications métiers comme ServiceNow avec de la collecte de données et du requêtage avancé via l'API REST.

En parallèle, Microsoft a également annoncé la disponibilité en bêta de Threat Experts, un service, intégré à Windows Defender ATP, qui doit permettre de rechercher des données de sécurité anonymes d'un client pour détecter des menaces potentielles.

Commentaire