Les utilisateurs des produits de sécurité Symantec ne sont pas à la fête. Un chercheur de l'équipe de sécurité de Google, Tavis Ormandy, a trouvé plusieurs vulnérabilités sévères dans les produits grand public mais également dans des logiciels pour l'entreprise du fournisseur de solutions de sécurité Symantec. Des vulnérabilités qui pourraient permettre à des pirates de prendre facilement le contrôle des ordinateurs sur lesquels sont installées ces solutions. L'éditeur a mis en ligne des correctifs, mais alors que certains produits bénéficient de mises à jour automatiques, d'autres nécessitent une intervention manuelle.

La plupart des failles trouvées par Tavis Ormandy se trouvent dans le composant Decomposer du moteur d'antivirus Symantec. Ce composant gère l'analyse d'une variété de formats, incluant les fichiers d'archives RAR et ZIP, mais également de type LZH, LHA, CAB, MIME, TNEF et PPT. De plus, le Decomposer tourne sur le système utilisateur avec le compte ayant les privilèges administrateur les plus élevés. La plupart de ces failles peuvent permettre d'exécuter du code distant et être utilisées pour créer des vers. « Parce que Symantec utilise un filter driver pour intercepter toutes les opérations d'entrées/sorties, une victime n'a pas besoin d'interagir ou d'ouvrir un fichier qui lui a été envoyé par mail pour que le programme d'exploit soit activé », prévient Tavis Ormandy dans un billet de blog.

Du code de bibliothèques open source plus à jour

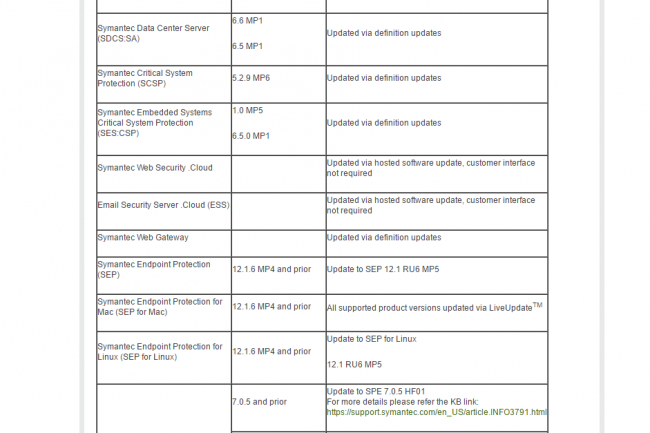

Plus surprenant encore, il apparaît que Symantec a utilisé du code en provenance de bibliothèques open source non mises à jour, comme par exemple le package unrar v4.1.4 datant de janvier 2012 alors que la version actuelle est la v5.3.11. Une situation que l'on retrouve pour d'autres librairies comme libmspack. « Des dizaines de vulnérabilités dans ces librairies ont affecté Symantec, certaines avec des exploits publics », a précisé Tavis Ormandy. Symantec a publié sur son site la liste complète de ses outils affectés par les vulnérabilités critiques découvertes par le chercheur en sécurité de Google, parmi lesquelles Advanced Threat Protection, Data Center Server, Critical System Protection, Email Security Server, Web Gateway, Endpoint Protection, Protection Engine, Protection for SharePoint Servers, Mail Security for Microsoft Exchange...

Commentaire